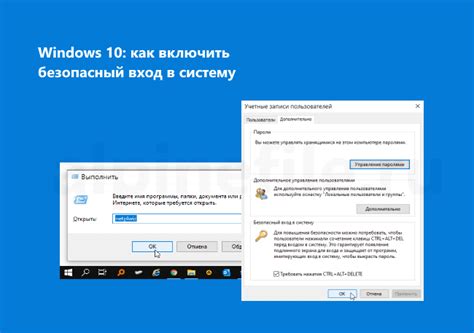

В современном мире технологий проведение входа в систему является неотъемлемой частью повседневной жизни пользователей. Каждый раз, когда мы желаем получить доступ к своей электронной почте, социальным сетям, онлайн-банкингу или любому другому онлайн-сервису, нам приходится проходить этап аутентификации. От того, насколько безопасен и удобен этот процесс, зависит наше доверие к системе, а также защищенность наших личных данных.

Значимость входа в систему заключается в том, что он является первым шагом в установлении доверительного отношения между пользователем и системой. В процессе входа мы предоставляем системе нашу личную информацию и доверяем ей ее защищать. Поэтому крайне важно, чтобы этот процесс был надежным и безопасным для пользователя.

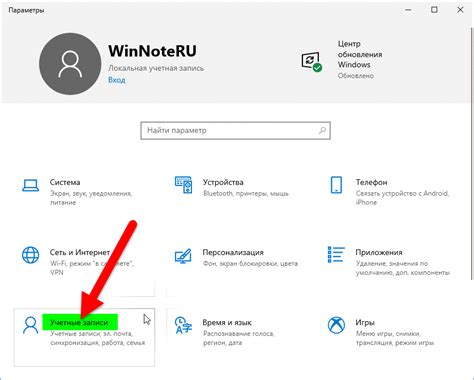

Основными принципами входа в систему являются аутентификация и авторизация. Аутентификация - это процесс проверки подлинности пользователя, позволяющий системе убедиться в его праве получить доступ к ресурсам. Для этого пользователь должен предоставить достаточно информации для проверки его идентичности, например, логин и пароль. Авторизация - это процесс определения прав доступа пользователя в системе после прохождения аутентификации. В этом случае пользователю назначаются определенные роли и права, которые определяют, к каким ресурсам и функциям он имеет доступ.

Важно отметить, что проведение входа в систему должно быть удобным и интуитивно понятным для пользователя. В идеале, этот процесс должен занимать минимальное количество времени и не требовать от пользователя запоминания сложных паролей. Поэтому многие компании и сервисы предлагают альтернативные методы аутентификации, такие как использование отпечатка пальца, голоса или лица. Обеспечение безопасности и удобства пользователя - ключевые задачи при разработке системы входа.

Вход в систему: важность и принципы

Основная цель входа в систему - проверить легитимность пользователей и дать им доступ к персональным данным и функциям. Однако, вход в систему также играет роль в поддержании безопасности платформы, так как он позволяет идентифицировать пользователей и контролировать их действия.

При проектировании процесса входа в систему требуется соблюдение нескольких принципов. Во-первых, он должен быть интуитивно понятным и простым в использовании. Мало кто хочет тратить время на долгий процесс аутентификации, поэтому важно сделать его как можно более быстрым и удобным.

Во-вторых, процесс входа в систему должен быть безопасным. Пользователи должны быть уверены, что их личные данные и конфиденциальная информация защищены от несанкционированного доступа. Это может быть достигнуто путем использования сильных паролей, двухфакторной аутентификации и других мер безопасности.

Кроме того, вход в систему должен быть доступным для всех пользователей, включая тех, у кого есть особые потребности или ограничения. Для этого необходимо использование альтернативных методов аутентификации, таких как отпечатки пальцев или интеграция со сторонними системами аутентификации.

В целом, вход в систему является важным и сложным процессом, который требует внимания к деталям и соблюдения принципов дизайна. Он должен быть удобным, безопасным и доступным для всех пользователей, чтобы создать положительный опыт использования продукта.

Ролевая авторизация и безопасность входа в систему

Ролевая авторизация обеспечивает защиту данных и ресурсов системы от несанкционированного доступа. Пользователи имеют доступ только к тем функциям и данным, которые необходимы для выполнения их задач. Это позволяет избежать ситуаций, когда злоумышленник может получить доступ к конфиденциальной информации или нанести ущерб системе.

При проектировании ролевой авторизации необходимо учитывать принципы безопасности входа в систему. Одним из таких принципов является принцип минимальных привилегий. Согласно этому принципу, каждый пользователь должен иметь только те привилегии, которые необходимы для выполнения его работы. Это позволяет уменьшить возможность злоумышленника получить доступ к опасным функциям или данным.

Другим важным принципом безопасности входа в систему является принцип проверки данных. Входящие данные, такие как логин и пароль, должны быть проверены на наличие вредоносного кода или специальных символов, которые могут быть использованы для атаки на систему. Также следует использовать механизмы защиты от перебора паролей, такие как блокировка аккаунта при превышении числа попыток ввода пароля.

Ролевая авторизация и соблюдение принципов безопасности входа в систему являются важными мерами для обеспечения безопасности системы. Они позволяют контролировать доступ пользователей к ресурсам и функциональности системы, предотвращать несанкционированный доступ и защищать данные от угроз безопасности.

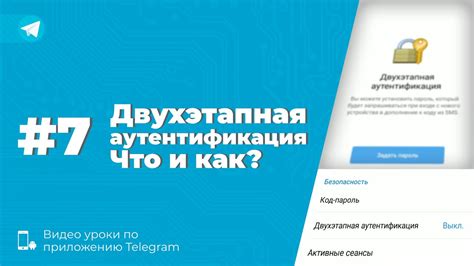

Одноэтапная и двухэтапная аутентификация

Одноэтапная аутентификация – это простой и наиболее распространенный метод, который требует от пользователя ввести только свои учетные данные: логин и пароль. При этом, система проверяет их правильность и, в случае успешной аутентификации, предоставляет доступ к ресурсам.

Однако, одноэтапная аутентификация может быть уязвимой к атакам, особенно в случае использования слабых паролей или утечек пользовательских данных. Для повышения безопасности входа в систему, рекомендуется использовать двухэтапную аутентификацию.

Двухэтапная аутентификация, как следует из названия, состоит из двух этапов. Первый этап – это ввод учетных данных, аналогичный одноэтапной аутентификации. Второй этап требует от пользователя ввести дополнительный код, который может быть получен по SMS, электронной почте или с использованием специального приложения.

| Преимущества одноэтапной аутентификации | Преимущества двухэтапной аутентификации |

|---|---|

| Простота использования | Высокий уровень безопасности |

| Меньше времени, требуемого для входа | Защита от несанкционированного доступа при использовании слабых паролей |

| Настройка и обслуживание требует меньше ресурсов | Снижение вероятности утечки пользовательских данных |

Использование двухэтапной аутентификации рекомендуется для сервисов, где требуется повышенный уровень безопасности, таких как онлайн-банкинг, электронная почта, социальные сети и т.д. Однако, для некоторых сервисов, где безопасность не является приоритетом, одноэтапная аутентификация может быть достаточной.

Удобство и интуитивность интерфейса при входе в систему

Хороший интерфейс для входа в систему должен быть простым и понятным. Пользователь должен легко находить форму входа и интуитивно понимать, что от него требуется. Наличие крупного и выделенного поля для ввода учетных данных, таких как логин и пароль, поможет сосредоточить внимание пользователей на правильном месте и избежать ненужных ошибок.

Также важно предоставить обратную связь пользователю, указав на ошибки в случае неправильного ввода данных. Наглядное отображение ошибок и подсказки в режиме реального времени помогут пользователям исправить ошибки без необходимости повторного ввода данных.

Нельзя забывать и о возможностях восстановления пароля или аккаунта при утрате доступа. Для этого в интерфейсе должны присутствовать ссылки на функционал восстановления, например, "Забыли пароль?" или "Восстановить аккаунт". Таким образом, пользователь всегда сможет вернуть свой доступ в систему, если на это будет необходимость.

И напоследок, не следует забывать о визуальном аспекте интерфейса. Цветовая гамма должна быть согласованной с дизайном системы, а кнопки входа должны быть яркими и заметными. Добиться этих элементов помогут консистентность стилей и использование привычных графических элементов интерфейса.

В итоге, удобство и интуитивность интерфейса при входе в систему определяются комбинацией простоты, понятности, отзывчивости и эстетической привлекательности. При создании интерфейса для входа следует учитывать потребности пользователей и стремиться к максимальной удобности использования, что в конечном итоге приведет к положительному опыту и удовлетворенности пользователей.

Социальные сети и возможности входа через них

Социальные сети играют важную роль в повседневной жизни миллионов людей по всему миру и становятся ключевыми инструментами позволяющими установить связь с друзьями и знакомыми, делиться контентом и находить интересные события. Однако они также предоставляют удобные возможности для входа в различные системы и сервисы.

Использование социальных сетей для входа в систему имеет несколько преимуществ. Во-первых, это упрощает процесс входа, поскольку пользователю необходимо запомнить только данные своего аккаунта в социальной сети, без необходимости создания и запоминания отдельного логина и пароля для каждой системы. Это также позволяет избежать проблем с восстановлением утерянного пароля.

Во-вторых, использование социальных сетей для входа позволяет пользователям управлять доступом к своим личным данным, поскольку система получает только необходимую информацию из профиля пользователя в социальной сети, такую как имя, адрес электронной почты или аватар. Это помогает снизить риск утечки персональных данных.

Некоторые из наиболее популярных социальных сетей, таких как Facebook, Twitter, Google+ и LinkedIn, предоставляют своим пользователям API (Application Programming Interface), позволяющий разработчикам интегрировать возможность входа через эти сервисы в свои приложения и веб-сайты. Значимость и популярность социальных сетей делает возможность входа через них все более привлекательной для разработчиков и пользователей.

Однако необходимо помнить о некоторых ограничениях и рассмотреть различные аспекты перед использованием возможности входа через социальные сети. Пользователи должны быть осторожны, предоставляя доступ к своим аккаунтам социальных сетей, поскольку это может привести к утечке и злоупотреблению их персональными данными. Разработчики также должны обеспечить надлежащую защиту и безопасность получаемых от социальных сетей данных.

В целом, использование социальных сетей для входа в систему представляет собой удобную альтернативу традиционным методам аутентификации. Однако необходимо учитывать возможные риски и предпринимать соответствующие меры для обеспечения безопасности и защиты персональных данных пользователей.