В современном информационном обществе одним из наиболее актуальных и сложных вопросов является информационная безопасность. С каждым днем количество компьютерных преступлений и кибератак лишь возрастает. Проблема информационной безопасности стала неразрывной частью наших жизней, касается всех сфер деятельности - от государственных учреждений до индивидуальных пользователей.

Причины возникновения проблем информационной безопасности многообразны. Одной из основных является развитие информационных технологий и их все большая роль в повседневной жизни. С другой стороны, увеличение количества киберпреступлений связано с постоянным развитием хакерских технологий и методов взлома. Возрастает число хакерских группировок и киберпреступников, которые активно ищут уязвимости в системах защиты и проводят атаки на организации и частные лица.

Последствия нарушений информационной безопасности могут быть катастрофическими. Для организаций это может привести к потере конфиденциальной информации, финансовым потерям и ухудшению репутации. Для отдельных пользователей это может означать угрозу личной жизни, утечку персональных данных, вплоть до кражи денежных средств. Кроме того, атаки на ключевые информационные системы могут привести к нарушению функционирования целых стран и экономических систем.

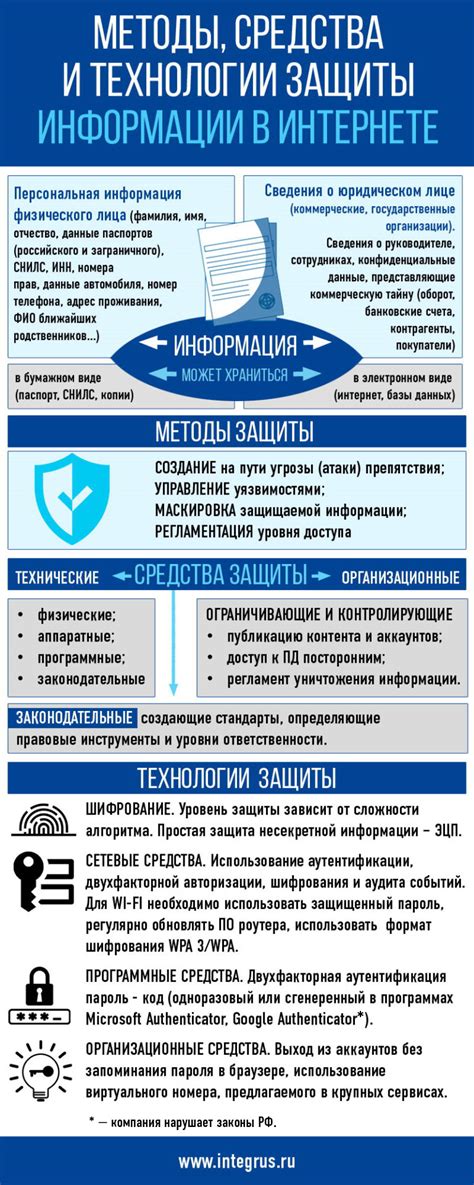

Важным этапом в решении проблемы информационной безопасности является ее защита. Это включает в себя использование современных технических средств защиты, разработку протоколов и алгоритмов, а также обучение сотрудников модернизированным методам защиты информации. Не менее важно постоянное обновление и улучшение систем безопасности, а также правильный подход к хранению и передаче информации.

Основные причины информационной безопасности

Информационная безопасность стала одной из наиболее актуальных проблем в современном мире. Постоянное развитие информационных технологий и все большая зависимость от них привели к появлению новых угроз и уязвимостей, которые необходимо эффективно контролировать и защищать.

Вот основные причины, по которым информационная безопасность является столь важной:

1. Сохранение конфиденциальности – информация, хранящаяся в компьютерных системах или передаваемая по сети, может содержать персональные данные, коммерческую или государственную тайну. Нарушение конфиденциальности может привести к серьезным последствиям, включая утечку коммерческой информации или нарушение прав человека на конфиденциальность.

2. Обеспечение целостности – целостность данных означает сохранение их точности и непротиворечивости. Нарушение целостности может привести к потере или искажению информации, что может негативно сказаться на принятии решений и работе организации в целом.

3. Доступность – обеспечение доступа к информации для авторизованных пользователей является одной из главных задач информационной безопасности. Отказ в доступе может негативно повлиять на работоспособность организации или привести к нарушению законодательства.

4. Защита от кибератак – с развитием технологий киберугрозы становятся все более сложными и разнообразными. Хакеры, вирусы, фишинговые атаки и другие методы атак могут привести к серьезным последствиям, включая кражу данных, нарушение работы системы или запуск злонамеренных программ.

5. Соответствие законодательству – множество стран имеют законодательные и нормативные акты, которые регулируют обработку и защиту информации. Организации должны соблюдать эти требования, чтобы избежать штрафов и санкций.

Учитывая вышеизложенные причины, важно отметить, что информационная безопасность должна быть приоритетным вопросом для любой организации или пользователя, которые работают с цифровой информацией. Адекватные меры безопасности и обучение персонала – ключевые составляющие успешной защиты от угроз и уязвимостей.

Возможные последствия

Нарушение информационной безопасности может иметь серьезные последствия для организации или отдельного лица.

Во-первых, утечка конфиденциальных данных может привести к финансовым потерям. Если злоумышленники получат доступ к банковским или платежным системам, они могут совершить мошеннические операции или похитить средства с банковских счетов. Недобросовестные сотрудники компании также могут злоупотреблять полученной информацией во вред компании.

Во-вторых, нарушение безопасности данных может привести к потере репутации организации. Когда обнаруживаются случаи утечки персональных данных клиентов или партнеров, организация сталкивается с падением доверия со стороны клиентов и партнеров. Это может привести к убыткам и потере клиентской базы.

В-третьих, нарушение безопасности данных может привести к правовым и регуляторным проблемам. В различных странах приняты законы, регулирующие защиту информации и персональных данных. Если организация не соблюдает эти нормы и происходит утечка данных, то она может столкнуться с серьезными правовыми преследованиями и штрафами.

В общем, нарушение информационной безопасности может иметь серьезные последствия в финансовом, репутационном и юридическом плане. Поэтому важно принимать меры по защите информации и регулярно обновлять системы безопасности, чтобы предотвратить возникновение таких проблем.

Защита от атак

Одной из основных мер защиты является использование современных антивирусных программ. Они позволяют обнаруживать и удалять вредоносное ПО, а также мониторить систему на предмет новых угроз.

Важной составляющей защиты является использование сильных паролей. Пароль должен быть сложным и уникальным для каждого аккаунта. Рекомендуется использовать комбинацию больших и маленьких букв, цифр и специальных символов.

Дополнительным уровнем защиты является двухфакторная аутентификация. При ее использовании, помимо обычного пароля, пользователь должен подтвердить свою личность еще одним способом, например, посредством смс-сообщения или мобильного приложения.

Стандартные безопасные практики также способствуют защите от атак. Например, всегда обновляйте программы и операционные системы до последних версий, чтобы исправить уязвимости, которые могут быть использованы злоумышленником.

Большую роль в защите информации играет обучение пользователей. Сотрудники компаний должны знать основные правила безопасности, чтобы избегать подобных атак, как фишинг и социальная инженерия.

Регулярные резервные копии данных также помогают предотвратить потерю информации. Если данные становятся недоступными из-за атаки, можно восстановить их из резервной копии.

Конечно, не существует 100% гарантии от атак, но правильная реализация комплексных мер защиты позволит существенно снизить риск и минимизировать возможные последствия.

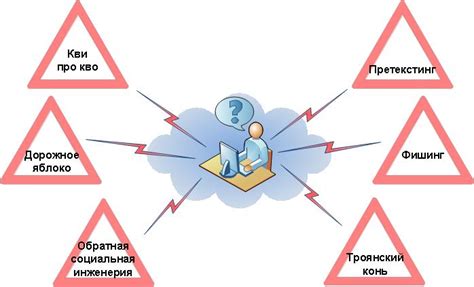

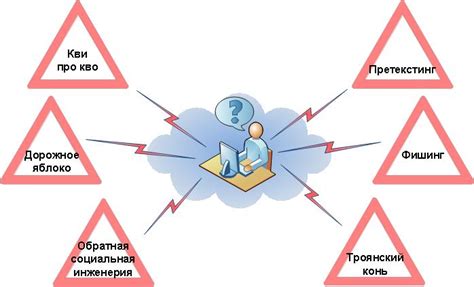

Социальная инженерия и информационная безопасность

Одной из форм социальной инженерии является фишинг. Фишинг - это метод атаки, при котором злоумышленник выдает себя за легитимное лицо или организацию, с целью получить от потенциальной жертвы конфиденциальные данные, такие как логин, пароль, номера банковских карт и т.д. Фишеры могут использовать электронную почту, мессенджеры, социальные сети и другие коммуникационные средства для своих атак.

Еще одним распространенным методом социальной инженерии является метод "плечевого подбора". Это процесс манипуляции сотрудниками организации, предназначенный для получения доступа к конфиденциальной информации. Например, злоумышленник, представляясь сотрудником поддержки, может попросить у сотрудника пароль или логин, чтобы "помочь" ему с какой-либо проблемой. Таким образом, злоумышленник получает доступ к системе без необходимости использования сложных технических методов.

Для защиты от социальной инженерии основным механизмом является обучение персонала. Сотрудники должны быть ознакомлены с методами социальной инженерии и научены распознавать подозрительные ситуации. Кроме того, важно проводить регулярные аудиты безопасности, чтобы обнаружить уязвимости и предотвратить возможные атаки.

Все эти меры позволяют повысить уровень информационной безопасности и снизить риски социальной инженерии. Важно понимать, что социальная инженерия - это реальная угроза и требует максимального внимания и мер предосторожности со стороны организаций и частных лиц.

Виды социальной инженерии

1. Фишинг. Это метод мошенничества, при котором злоумышленник выдает себя за доверенное лицо или организацию и запрашивает у жертвы конфиденциальные данные, такие как пароли, номера кредитных карт или социальные номера.

2. Вишинг. Этот вид социальной инженерии осуществляется через телефонные звонки. Злоумышленник выдает себя за представителя банка или другой организации и убеждает жертву предоставить персональную информацию.

3. Тейлгейтинг. В этом случае злоумышленник представляется сотрудником организации и проникает внутрь, воспользовавшись временным отсутствием работника или его доверием к незнакомым людям.

4. Блокирование. Злоумышленник сознательно блокирует доступ пользователя к его учетной записи или компьютеру, обычно угрожая удалением данных или иными негативными последствиями, и требует выкуп.

5. Имитация. В этом случае злоумышленник подделывает или имитирует легитимную организацию или процесс, чтобы получить доступ к информации или выполнить опасные действия.

Знание различных видов социальной инженерии позволяет пользователям быть более бдительными и защищаться от подобных атак. Внимательность и осведомленность – это ключевые факторы в предотвращении манипуляций со стороны злоумышленников.

Последствия социальной инженерии

Этот метод атаки может привести к серьезным последствиям. Распространенные последствия социальной инженерии включают:

- Получение несанкционированного доступа к конфиденциальной информации. Атакующие могут использовать обман и манипуляции, чтобы получить доступ к защищенным данным, таким как логины и пароли, данные банковских карт и другие конфиденциальные сведения.

- Финансовые потери. В результате социальной инженерии мошенники могут украсть деньги с банковских счетов, совершить финансовые мошенничества или нанести компаниям значительный ущерб в результате несанкционированного доступа к финансовым средствам.

- Идентификационный кражи. С помощью социальной инженерии атакующие могут украсть личные данные, такие как имя, адрес, номера социального страхования, для мошенничества или создания подложной личности.

- Уязвимость систем и сетей. Путем обмана и манипуляций социальные инженеры могут получить доступ к компьютерным системам и сетям, обнаружив и эксплуатируя их уязвимости.

- Повышение риска международного шпионажа. Разведывательные организации и другие государства могут использовать социальную инженерию для получения доступа к секретной информации и технологиям.

Для защиты от социальной инженерии необходимо информировать сотрудников о таких атаках и обучать их узнавать их признаки. Важно также регулярно обновлять программное обеспечение и использовать надежные пароли для своих аккаунтов и систем.

Методы защиты

Для обеспечения информационной безопасности существует ряд методов и технологий. В основе этих методов лежит комплексный подход к защите данных и информационных систем от угроз и атак.

Шифрование данных. Одним из основных методов защиты является шифрование данных. Шифрование позволяет преобразовать информацию таким образом, чтобы она стала непонятной для посторонних. Существует множество алгоритмов шифрования, включая симметричные и асимметричные шифры.

Аутентификация. Аутентификация – это процесс проверки подлинности пользователя или устройства, который пытается получить доступ к системе. Для аутентификации используются различные методы, такие как пароль, смарт-карты, биометрические данные и другие.

Авторизация. Авторизация – это процесс определения прав доступа пользователя или устройства к определенным ресурсам или функциям системы. Для авторизации используются различные технологии, такие как ролевая модель доступа и многоуровневая система авторизации.

Межсетевые экраны (firewalls). Межсетевые экраны являются первой линией защиты сети. Они контролируют трафик, проходящий через сетевую границу, и блокируют вредоносные и нежелательные пакеты данных.

Интралингвистический анализ. Интралингвистический анализ – это метод обнаружения и предотвращения атак внутри сети. Он основан на анализе поведения пользователей и сетевого трафика для выявления аномальных и подозрительных действий.

Регулярное обновление программного обеспечения. Постоянное обновление программного обеспечения является важным аспектом обеспечения информационной безопасности. Обновления содержат исправления уязвимостей и улучшения безопасности системы.

Использование комплексного подхода позволяет эффективно защищать информацию и системы от угроз и атак. Сочетание различных методов защиты создает надежный барьер, способный предотвратить множество потенциальных угроз.

Важно понимать, что защита информации – это непрерывный процесс, который требует постоянного внимания и обновления методов и технологий защиты.

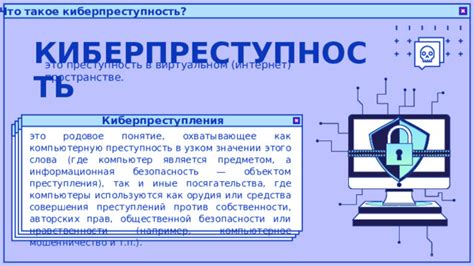

Киберпреступления и информационная безопасность

Главная причина возникновения киберпреступлений – отсутствие необходимых мер по защите информации. Злоумышленники активно используют уязвимости в системах защиты, проводят атаки на корпоративные и государственные сети, крадут персональные данные, распространяют вирусы, шифруют данные и требуют выкуп.

Злоумышленники могут быть разного типа: хакеры, кибершпионы, кибертеррористы, кибермастера и другие. Они используют разные методы атак, такие как фишинг, социальная инженерия, вредоносные программы, уязвимости в программном обеспечении и др.

Последствия киберпреступлений могут быть катастрофическими. Для отдельного лица это может привести к утрате финансовых средств, краже личных данных, репутационному ущербу. Для организаций и государств – к значительным финансовым потерям, нарушению функционирования систем, утечке конфиденциальной информации.

Для обеспечения информационной безопасности необходимо применять комплексный подход. Это включает в себя обучение персонала, использование современных технологий защиты, анализ уязвимостей, регулярное обновление программного обеспечения, создание эффективной политики безопасности.

Безопасность информации является одной из важнейших задач современного мира. Необходимо не только бороться с киберпреступностью, но и разрабатывать новые технологии и международные законы, которые помогут обеспечить надежную защиту цифровых данных и гарантировать безопасность в сети.

Основные виды киберпреступлений

Основные виды киберпреступлений могут включать в себя:

1. Фишинг - это метод мошенничества, при котором злоумышленники под видом официальных организаций и предприятий получают личную информацию от пользователей. Чаще всего, атакующие отправляют письма жертвам, претендующие на то, чтобы быть организационными или банковскими письмами.

2. Вредоносное программное обеспечение (ВПО) - это программное обеспечение, разработанное для внедрения в компьютер или сеть без согласия владельца и нанесения вреда. Вредоносное ПО может включать в себя вирусы, черви, троянские программы и шпионское ПО.

3. Распространение незаконного контента - это киберпреступление, которое заключается в распространении и обмене материалами, запрещенными законом, такими как порнография с участием несовершеннолетних, незаконное использование товарных знаков, нарушение авторских прав и другие.

4. Кибершантаж - это вид киберпреступления, когда злоумышленники вынуждают жертву платить выкуп или делать что-то под угрозой разоблачения конфиденциальной информации или уничтожения данных.

5. Кибератаки на банки и финансовые учреждения - это виды киберпреступлений, связанных с взломом банковских систем или финансовых учреждений с целью кражи денег или получения чувствительной информации о клиентах.

6. Социальная инженерия - это метод манипулирования людьми, часто через убеждение, обман или запугивание, с целью получения конфиденциальной информации, доступа к системам или выполнения определенных действий. Социальная инженерия может быть использована для совершения различных видов киберпреступлений.

7. Кибершпионаж - это вид киберпреступления, где злоумышленники проникают в компьютерные системы или сети для получения конфиденциальной или разведывательной информации. Кибершпионаж может быть связан с промышленным шпионажем, политическими мотивами или киберразведкой.

Все эти виды киберпреступлений представляют серьезную угрозу как для отдельных лиц, так и для организаций и государств. Для борьбы с ними необходимо принимать соответствующие меры охранительного характера и улучшать системы информационной безопасности.

Последствия киберпреступлений

Киберпреступления имеют серьезные последствия как для отдельных лиц, так и для организаций и государств в целом. Вот основные последствия, с которыми сталкиваются жертвы киберпреступлений:

Утечка личной информации: Киберпреступники могут получить доступ к личным данным, таким как адреса, финансовые счета, пароли, социальные страховые номера и т. д. Это может привести к краже идентичности, финансовым потерям, нанесению репутационного ущерба и другим негативным последствиям.

Финансовые потери: Киберпреступники могут получить доступ к банковским счетам, кредитным картам или другим финансовым ресурсам и совершать несанкционированные транзакции, воровать деньги или вымогать выкупы. Это может привести к серьезным финансовым потерям для жертв.

Нарушение конфиденциальности: Киберпреступники могут получить доступ к конфиденциальной информации организаций, такой как коммерческая информация, патенты, клиентские списки и т. д. Это может привести к утечкам информации, нарушению доверия клиентов и ущербу для бизнеса.

Последствия для национальной безопасности: Киберпреступления также могут представлять угрозу для национальной безопасности, особенно если они направлены на государственные организации, военные системы, критическую инфраструктуру или секретную информацию. Такие атаки могут вызвать проблемы с обороной, шпионаж, утечку государственных секретов и ослабление национальной безопасности.

Психологические последствия: В качестве жертвы киберпреступлений, люди могут испытывать чувство беспомощности, страха и тревоги. Они могут чувствовать нарушенность своей личной жизни и потерю доверия к интернету и технологиям.

Имиджевый ущерб: Киберпреступления могут нанести серьезный ущерб репутации компаний, брендов и персоналий. Открытые утечки данных, компрометирующие публикации и другие атаки на репутацию могут привести к утрате клиентов и деловых возможностей, а также к судебным разбирательствам и материальным потерям.

Чтобы предотвратить и минимизировать эти последствия, необходимо принять соответствующие меры по обеспечению информационной безопасности, такие как использование надежных паролей, шифрование данных, установка брандмауэров и антивирусных программ, регулярное обновление программного обеспечения и обучение сотрудников о техниках и мерах безопасности в сети.

Средства защиты от киберпреступлений

Современное информационное пространство неразрывно связано с рисками киберпреступности. Воруя личные данные, хакеры могут нанести значительный ущерб не только отдельным людям, но и организациям в целом. Чтобы предотвратить киберпреступления и обезопасить информационные системы, существуют разнообразные средства защиты. Ниже приведены наиболее эффективные из них.

- Антивирусное программное обеспечение: одним из первых и наиболее важных средств защиты от киберпреступностей является установка антивирусного программного обеспечения. Это специализированное ПО помогает обнаружить и удалить вредоносные программы, такие как вирусы, трояны, шпионское ПО и рекламное ПО.

- Фаерволы: вторым важным средством защиты являются фаерволы, которые создают барьер между внешней сетью и внутренней сетью, контролируя и регулируя трафик данных. Фаерволы позволяют предотвращать несанкционированный доступ к системе и блокировать вредоносные программы.

- Антиспам и антипишик: спам-письма и фишинговые атаки являются одними из наиболее распространенных методов киберпреступности. Антиспам-фильтры и антипишики помогают выявлять и блокировать нежелательные письма и сообщения, защищая пользователей от потенциального мошенничества.

- Strong passwords: создание сложных и уникальных паролей является одним из самых простых, но эффективных способов защиты от киберпреступности. Использование комбинации строчных и прописных букв, цифр и специальных символов помогает сделать пароли сложнее для угадывания.

Множество других средств защиты также существуют, включая системы интеллектуального обнаружения вторжения (IDS), виртуальные частные сети (VPN) и шифрование данных. Важно помнить, что киберпреступники постоянно разрабатывают новые методы атаки, поэтому регулярное обновление и улучшение средств защиты является неотъемлемой частью поддержания безопасности информационных систем.