В эпоху цифровых инноваций, когда интернет стал неотъемлемой частью нашей повседневной жизни, защита и безопасность нашей персональной информации играют все более важную роль. Особенно это актуально в отношении наших электронных сообщений, которые являются средством передачи информации, как личной, так и деловой. В связи с этим становится необходимым обеспечение конфиденциальности электронных сообщений и защита их от несанкционированного доступа или использования.

В цифровую эпоху электронные сообщения являются неотъемлемой частью ежедневной коммуникации. Они позволяют нам обмениваться информацией с друзьями, коллегами, деловыми партнерами и даже совершать финансовые операции. Однако, с увеличением объема электронной почты и других электронных сообщений, угрозы безопасности также становятся все сложнее и разнообразнее.

Конфиденциальность электронных сообщений – это процесс защиты содержимого сообщений от несанкционированного просмотра, копирования или изменения. Для этого применяются различные методы шифрования и аутентификации, которые помогают обезопасить информацию от злоумышленников и защитить наши личные данные от утечки.

Важность конфиденциальности информации

Современный мир цифровых коммуникаций и электронных сообщений ставит перед нами вопрос о необходимости обеспечения конфиденциальности передаваемой информации. Конфиденциальность играет решающую роль во многих сферах жизни, включая бизнес, политику, личную безопасность и даже международные отношения.

Защита конфиденциальности информации является одной из основных задач в области информационной безопасности. Несанкционированный доступ к конфиденциальным данным может привести к серьезным последствиям, вплоть до утечки важных данных, нарушения правил и законодательства, угрозы национальной безопасности и финансовых потерь.

Конфиденциальность информации необходима для охраны частной жизни и личных данных граждан. Безопасное хранение и передача персональных данных важны для защиты от мошенничества, кражи личности и нарушения прав граждан. Для установления и поддержания доверия между пользователями информационных систем необходима гарантия сохранности и неприкосновенности их данных.

Конфиденциальность также является важной составляющей успешной бизнес-деятельности. Защита коммерческой информации, новых идей, клиентской базы и других важных данных помогает предотвратить утечку конкурентн

Различные сферы, где конфиденциальность играет важную роль

| Сфера | Роль конфиденциальности |

|---|---|

| Медицина | Конфиденциальность важна для защиты медицинских записей пациентов и личных данных, чтобы предотвратить незаконный доступ и использование этой информации. |

| Финансы | В финансовой сфере конфиденциальность является основополагающим принципом, так как это подразумевает защиту банковских данных, финансовых операций и личных сведений клиентов. |

| Юриспруденция | Конфиденциальность важна для защиты правовой информации, предотвращения утечек данных об участниках судебного процесса и обеспечения справедливости. |

| Бизнес | В сфере бизнеса конфиденциальность играет важную роль в защите коммерческой тайны, информации о клиентах, стратегических планов и других конфиденциальных данных компании. |

| Государственные организации | Конфиденциальность данных в государственных организациях играет важную роль в защите государственных секретов, персональных данных граждан и других конфиденциальных информационных ресурсов. |

Это лишь несколько примеров, где конфиденциальность играет важную роль в защите информации в электронных сообщениях. В каждой сфере есть свои специфические потребности и требования, к которым необходимо относиться серьезно для обеспечения конфиденциальности и безопасности.

Риски, связанные с нарушением конфиденциальности

Нарушение конфиденциальности информации может привести к серьезным последствиям и рискам как для отдельного лица, так и для организации. Вот некоторые из них:

Потеря доверия клиентов и партнеров. Если конфиденциальные данные попадут в руки злоумышленников, это может вызвать у клиентов и партнеров потерю доверия. Это может привести к утечке конфиденциальной информации партнерам или конкурентам и нанести ущерб репутации вашей организации.

Финансовые потери. Нарушение конфиденциальности может привести к значительным финансовым потерям. Нарушители могут получить доступ к финансовым реквизитам или банковским счетам, что может привести к хищению денежных средств или мошенничеству с использованием финансовой информации.

Ущерб репутации. Когда информация о нарушении конфиденциальности становится известной, это может серьезно повлиять на репутацию организации. Публичное осуждение и потеря доверия со стороны общественности могут привести к потере клиентов и партнеров.

Юридические проблемы. В случае нарушения конфиденциальности информации могут возникнуть юридические проблемы. Компании могут быть подвержены многочисленным судебным искам со стороны пострадавших клиентов или партнеров. Это может привести к значительным финансовым расходам и потере времени на участие в судебных процессах.

Утечка коммерческой информации. Конфиденциальная информация может быть ценным активом для организации, и ее утечка может привести к значительным убыткам. Злоумышленники или конкуренты могут использовать украденные данные для получения преимущества на рынке или разработки конкурирующих продуктов.

Понимание этих рисков и предпринятие соответствующих мер для защиты конфиденциальности информации является важным шагом для обеспечения безопасности электронных сообщений.

Защита электронных сообщений от несанкционированного доступа

В настоящее время электронные сообщения стали основным средством коммуникации для многих людей и организаций. Однако, с увеличением количества электронных сообщений также возникает опасность несанкционированного доступа к ним. Необходимо принимать меры по защите конфиденциальности информации в электронных сообщениях.

Существует несколько способов защиты электронных сообщений от несанкционированного доступа. Одним из них является использование шифрования. Шифрование позволяет преобразовывать текст сообщения в непонятный для постороннего наблюдателя вид. Таким образом, только получатель с правильным ключом сможет расшифровать сообщение.

Также важно использовать сильные пароли для доступа к электронным почтовым ящикам и другим аккаунтам. Слабые пароли легко поддаются взлому и могут стать причиной утечки конфиденциальной информации. Рекомендуется использовать комбинацию букв, цифр и специальных символов, а также регулярно менять пароли.

Дополнительную защиту можно обеспечить путем использования двухфакторной аутентификации. Этот метод требует ввода не только пароля, но и дополнительного кода, который отправляется на заранее указанный телефон или электронную почту.

Важно также быть осторожным при отправке конфиденциальной информации по электронной почте. Необходимо убедиться, что адресат указан верно и что сообщение будет доставлено только ему. Кроме того, нельзя открывать вложения или переходить по ссылкам из ненадежных источников, потому что они могут содержать вредоносные программы.

| Преимущества защиты электронных сообщений | Недостатки отсутствия защиты |

|---|---|

| Защита конфиденциальности информации | Риск утечки конфиденциальной информации |

| Предотвращение несанкционированного доступа | Возможность хакерских атак |

| Сохранение репутации | Потенциальный ущерб для бизнеса или индивидуального пользователя |

В итоге, защита электронных сообщений от несанкционированного доступа является необходимой мерой для обеспечения конфиденциальности информации и предотвращения возможных рисков. Рекомендуется использовать шифрование, сильные пароли, двухфакторную аутентификацию и быть осторожным при отправке конфиденциальных данных.

Использование шифрования для обеспечения безопасности данных

Шифрование – это процесс преобразования исходной информации (открытого текста) в зашифрованный вид (шифротекст) с помощью специального алгоритма и ключа. Шифрование позволяет обеспечить конфиденциальность передаваемых данных, так как без знания ключа невозможно расшифровать сообщение и получить доступ к исходной информации.

Одним из наиболее распространенных методов шифрования является симметричное шифрование. При симметричном шифровании используется один и тот же ключ для шифрования и дешифрования информации. Это обеспечивает высокую скорость выполнения операций, но требует безопасного способа передачи ключа.

Другим способом шифрования является асимметричное шифрование. При этом методе используется пара ключей: открытый и закрытый. Открытый ключ используется для шифрования информации, а закрытый – для дешифрования. Асимметричное шифрование позволяет решить проблему безопасного обмена ключами, так как открытый ключ может быть распространен открыто, а закрытый ключ остается в секрете у владельца.

Шифрование является основным инструментом для обеспечения безопасности данных при передаче электронных сообщений или хранении информации на серверах. При использовании шифрования устанавливается надежный канал связи, исключающий возможность прослушивания или несанкционированного доступа к данным.

Для обеспечения безопасности данных необходимо выбирать надежные алгоритмы шифрования, а также использовать дополнительные методы защиты, такие как цифровые сертификаты и протоколы безопасной передачи данных.

- Открытые данные: информация, которая может быть публично доступна, не вызывает угрозы конфиденциальности.

- Защищенные данные: информация, требующая особого внимания в обработке и хранении.

- Совершенно секретные данные: информация, которая должна быть под строжайшей военной охраной, поскольку если эта информация попадет в чужие руки, это может нанести сокрушительный ущерб.

Роль паролей и аутентификации в защите конфиденциальности

Пароли имеют решающее значение для конфиденциальности информации, поскольку они обеспечивают уникальность и безопасность доступа к личным данным. Задача пользователя - создать сильные пароли, которые невозможно угадать, и не использовать одинаковые пароли для различных учетных записей.

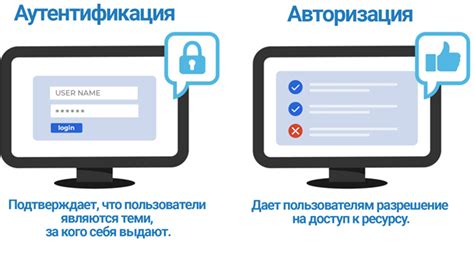

Аутентификация является процессом проверки подлинности пользователя и осуществляется на основе предоставленного пароля. При аутентификации сервер сравнивает введенные данные с хранящимися в базе данных и, в случае совпадения, предоставляет пользователю доступ к защищенным ресурсам. Аутентификация также может быть усилена с использованием дополнительных методов, таких как двухфакторная аутентификация или биометрические данные.

| Преимущества использования паролей и аутентификации: |

|---|

| 1. Защита от несанкционированного доступа. Только пользователь с правильным паролем может получить доступ к информации. |

| 2. Создание личного пространства. Пароли обеспечивают уникальность учетной записи пользователя и защиту его личных данных. |

| 3. Защита от взлома. Сложные и уникальные пароли затрудняют попытки злоумышленников получить доступ к системе. |

| 4. Возможность отслеживания активности. По паролю можно определить, кто и когда получал доступ к информации. |

Однако следует помнить, что пароли и аутентификация - это лишь один из механизмов защиты, и для полной конфиденциальности информации необходимо использовать и другие методы, такие как шифрование данных и защита сетевых соединений.

Меры безопасности при отправке и получении электронных сообщений

- Используйте надежный пароль: Ваш пароль должен быть уникальным и сложным, чтобы предотвратить несанкционированный доступ к вашему почтовому ящику. Не используйте простые пароли или личную информацию, которую легко угадать.

- Внимательно проверьте адресатов: Перед отправкой сообщения убедитесь, что адресаты указаны правильно, чтобы избежать отправки конфиденциальной информации неправильному лицу.

- Используйте шифрование: Для повышения безопасности электронной почты можно использовать шифрование. Это позволит зашифровать содержимое сообщения, чтобы только авторизованный получатель мог его прочитать.

- Никогда не отправляйте конфиденциальные данные по незащищенным каналам связи: Избегайте отправки конфиденциальной информации через открытые Wi-Fi сети или незащищенные соединения.

- Будьте внимательны к вложениям: Перед открытием вложений, особенно если они пришли от незнакомого отправителя, сначала проверьте их на наличие вирусов или вредоносного кода.

- Не отвечайте на подозрительные сообщения: Если вы получили подозрительное сообщение, содержащее просьбу о предоставлении личной информации или финансовых данных, не отвечайте на него и удалите его немедленно.

Соблюдение этих мер безопасности поможет вам защитить конфиденциальность ваших электронных сообщений и предотвратить возможные угрозы безопасности.

Влияние законодательства на защиту информации

В нашей современной цифровой эпохе, когда количество электронной информации растет в геометрической прогрессии, защита электронных сообщений и конфиденциальности информации становится все более важным вопросом. Она затрагивает не только частных лиц, но и компании, правительства и организации.

Для обеспечения защиты информации принимается различное законодательство, которое регулирует правила и принципы конфиденциальности данных. Это необходимо, чтобы предотвратить несанкционированный доступ к информации, уклонение от ответственности и ущерб для сторон, связанных с данной информацией.

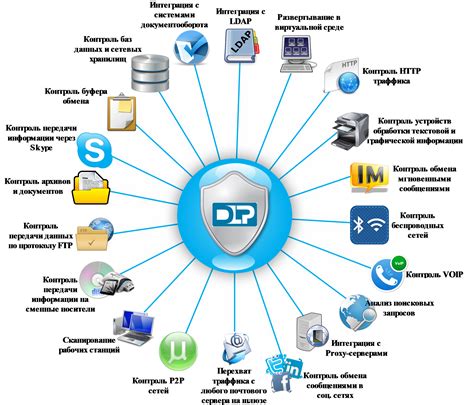

Законы о защите информации могут требовать от компаний и организаций применять специальные меры безопасности, такие как шифрование сообщений, использование средств аутентификации и контроля доступа, резервное копирование данных и многое другое. Большинство таких законов обязывают коммерческие организации обеспечивать конфиденциальность информации, передаваемой ими по электронным каналам связи.

Законодательство также может регулировать сбор, использование и хранение персональных данных. Компании должны соблюдать определенные правила и стандарты, чтобы защитить персональные данные своих клиентов от несанкционированного доступа или использования.

Основная цель законодательства о защите информации - создание четкой рамки, в которой компании и частные лица могут оперировать с электронной информацией, сохраняя ее конфиденциальность и предотвращая утечку данных.

Итак, законодательство играет важную роль в защите информации и содействует созданию безопасной среды для передачи электронных сообщений и обработки данных. Соблюдение этих законов является обязательным для всех сторон, работающих с электронной информацией, и несоблюдение их может привести к серьезным последствиям.

Работа с защищенными серверами и сетями для предотвращения утечек данных

Первым шагом в обеспечении безопасности данных является правильная настройка и обновление защищенных серверов. Важно следить за регулярным обновлением операционной системы, установкой последних версий программного обеспечения, в том числе антивирусных программ и брандмауэров.

Дополнительные меры безопасности можно применять на уровне сети. Обеспечение безопасной передачи данных между серверами и клиентами может быть достигнуто через использование протоколов шифрования, таких как SSL или TLS. Это позволит защитить информацию от перехвата и предотвратить утечку данных.

Также важно обратить внимание на контроль доступа к серверам и сетям. Регулярное обновление паролей, использование многофакторной аутентификации и ограничение прав доступа к конфиденциальным данным поможет предотвратить несанкционированный доступ и утечку информации.

Работа с защищенными серверами и сетями является непременной частью комплексной системы защиты электронных сообщений. Правильное использование таких систем помогает предотвратить утечку данных и обеспечить конфиденциальность информации.

Обзор современных технологий защиты конфиденциальной информации

С развитием современных технологий и все более интенсивным использованием интернета, обеспечение конфиденциальности информации становится все более актуальной проблемой. Киберпреступники непрерывно разрабатывают новые методы вторжения в информационные системы, поэтому необходимо постоянно улучшать механизмы защиты.

Одной из основных технологий, используемых для защиты конфиденциальной информации, является шифрование. Шифрование позволяет представить данные в зашифрованном виде, который может быть прочитан только с использованием специального ключа. Наиболее распространенными алгоритмами шифрования являются AES (Advanced Encryption Standard), RSA (Rivest-Shamir-Adleman) и ECC (Elliptic Curve Cryptography).

Другой важной технологией, используемой для защиты конфиденциальной информации, является аутентификация. Аутентификация позволяет проверить подлинность пользователя или системы, чтобы обеспечить доступ только авторизованным лицам. В настоящее время широкое распространение получили методы аутентификации на основе биометрических данных, таких как отпечатки пальцев или распознавание лица.

Еще одной важной технологией, используемой для защиты конфиденциальной информации, является многофакторная аутентификация. Многофакторная аутентификация требует предоставления нескольких факторов, таких как пароль, физический токен или биометрические данные, для подтверждения подлинности пользователя. Благодаря этому, даже если один из факторов был скомпрометирован, доступ к информации остается надежным.

Другими технологиями, используемыми для защиты конфиденциальной информации, являются виртуальные частные сети (VPN) и использование протоколов шифрования при передаче данных, таких как SSL (Secure Sockets Layer) или TLS (Transport Layer Security). VPN обеспечивает безопасное соединение между удаленными узлами, обеспечивая конфиденциальность и целостность данных.

Все эти технологии являются важной частью современных методов защиты конфиденциальной информации. Но, в то же время, необходимо постоянно обновлять и совершенствовать их, учитывая появление новых угроз и вычислительных возможностей злоумышленников.