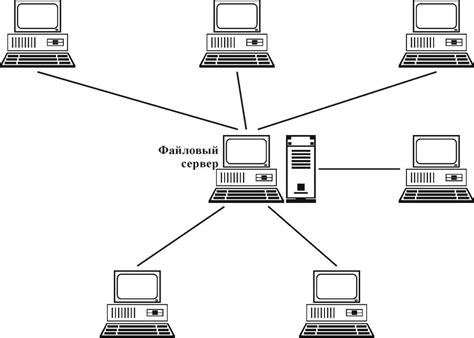

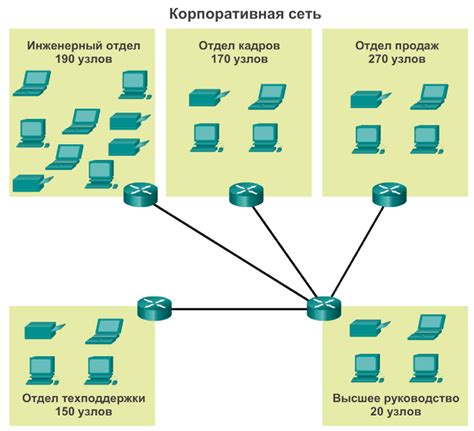

Локальная сеть – это одно из важнейших средств организации современного рабочего процесса. Она позволяет объединять компьютеры и другие устройства внутри организации для обеспечения эффективного обмена информацией и коллективной работы.

Однако, несмотря на важность и широкое распространение локальной сети, не все задачи связанные с организацией работы компьютеров и устройств попадают в ее зону ответственности. В этой статье мы рассмотрим несколько важных аспектов, которые не являются прямыми задачами локальной сети.

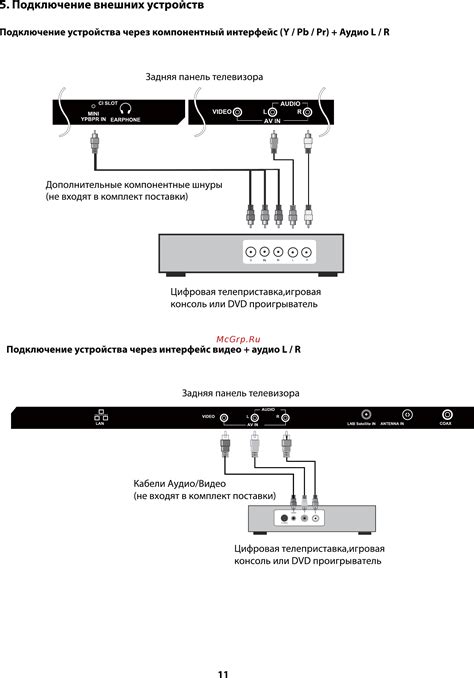

Первый аспект – подключение внешних устройств. Локальная сеть предназначена для объединения компьютеров внутри организации и предоставления доступа к общим ресурсам. Но локальная сеть не отвечает за подключение и управление внешними устройствами, такими как принтеры, сканеры, флеш-накопители и т.д. Для этого требуется отдельная настройка на компьютере пользователя или дополнительные программы.

Второй аспект – управление интернет-трафиком. Локальная сеть обеспечивает лишь внутреннюю передачу данных между устройствами. Она не отвечает за управление и контроль интернет-трафика. Для этого существуют специальные программы и оборудование, которые позволяют организовать контролируемый доступ в интернет и фильтрацию нежелательного контента.

Третий аспект – защита от внешних угроз. Локальная сеть обеспечивает безопасность данных внутри организации, но не является универсальным средством защиты от внешних угроз. Для этого существуют специализированные средства и программы, которые могут предотвратить вторжение в сеть, обнаружить и блокировать вредоносные программы и предоставить аналитику об угрозах.

Таким образом, локальная сеть выполняет важные функции по организации работы компьютеров и устройств внутри организации, но не решает задачи, связанные с подключением внешних устройств, управлением интернет-трафиком и защитой от внешних угроз. Для этого требуется специальная настройка пользовательского компьютера, использование дополнительных программ и специализированных средств.

Что не входит в задачи локальной сети

1. Подключение внешних устройств: Локальная сеть обычно не предназначена для подключения внешних устройств, таких как модемы, роутеры или сенсоры. Эти устройства часто подключаются к сети через специальные порты и интерфейсы, которые выходят за пределы локальной сети.

2. Управление интернет-трафиком: Локальная сеть обеспечивает связь между компьютерами и устройствами внутри нее, но она не управляет или контролирует интернет-трафик. Задачи, связанные с маршрутизацией, фильтрацией и управлением интернет-соединением, обычно решаются на уровне маршрутизаторов или шлюзов, которые находятся за пределами локальной сети.

3. Защита от внешних угроз: Локальная сеть обычно не предназначена для обеспечения безопасности от внешних угроз, таких как вирусы, хакерские атаки или несанкционированный доступ к информации. Для защиты локальной сети от таких угроз обычно используются специальные программы и оборудование, которые применяются на уровне сетевых шлюзов или базовых станций.

Всегда важно понимать, что задачи и функции локальной сети могут различаться в зависимости от специфики и требований конкретной сети. Однако, эти три аспекта обычно находятся за пределами ответственности локальной сети и требуют дополнительных ресурсов и решений.

Подключение внешних устройств

Подключение внешних устройств, таких как принтеры, сканеры, флеш-накопители и др., осуществляется через отдельные порты и интерфейсы, обычно расположенные на компьютерах или серверах, входящих в локальную сеть.

При подключении внешних устройств необходимо учесть их совместимость с используемой локальной сетью и настроить соответствующие параметры. Это может включать в себя настройку IP-адресов устройств, установку драйверов и программного обеспечения, а также настройку прав доступа к подключенным устройствам.

Для организации подключения внешних устройств в рамках локальной сети можно использовать специальные порты, такие как USB, Ethernet или Wi-Fi, в зависимости от типа устройства и его возможностей. При этом такие устройства становятся доступными для использования всем устройствам, находящимся в локальной сети, что значительно упрощает работу и обмен данными.

Вместе с тем, не следует забывать о важности безопасности внешних устройств, подключенных к локальной сети. Необходимо принимать меры по защите от внешних угроз, таких как вирусы или хакерские атаки. Для этого можно использовать специальные программы и настройки, а также обновлять программное обеспечение устройств в соответствии с рекомендациями производителей.

| Примеры внешних устройств |

|---|

| Принтер |

| Сканер |

| Флеш-накопитель |

Управление интернет-трафиком

При обеспечении управления интернет-трафиком сетевые администраторы могут использовать различные методы и инструменты.

Одним из таких инструментов является маршрутизация трафика. Она позволяет определить наиболее эффективный путь для передачи данных в сети. В результате можно достичь улучшения производительности и снижения нагрузки на сеть.

Еще одним методом управления интернет-трафиком является использование прокси-серверов. Они выступают посредниками между клиентами и интернетом, фильтруют и контролируют трафик, а также обеспечивают безопасность сети. Прокси-серверы позволяют ограничивать доступ к определенным веб-сайтам или блокировать нежелательный трафик.

Также существуют специальные программы для управления интернет-трафиком, которые позволяют настраивать различные правила и параметры сети. Они предоставляют возможность управления пропускной способностью, приоритетами, ограничениями и другими аспектами работы сети.

Управление интернет-трафиком является неотъемлемой частью работы сетевых администраторов. Это позволяет им обеспечивать эффективность и безопасность работы локальной сети, а также оптимизировать использование интернет-соединения.

Защита от внешних угроз

В современном мире, когда интернет играет огромную роль в жизни людей и организаций, защита локальной сети от внешних угроз становится крайне важной задачей.

Внешние угрозы могут включать в себя атаки хакеров, вредоносное программное обеспечение, фишинг и другие виды киберпреступности. Их целью может быть получение конфиденциальных данных, разрушение работы системы или использование локальной сети для незаконных действий.

Для защиты от внешних угроз важно предпринять ряд мер.

- Использование брандмауэра – это программа или аппаратное устройство, которое контролирует входящий и исходящий трафик для обеспечения безопасности сети. Брандмауэр может блокировать нежелательные соединения и предотвращать атаки хакеров.

- Регулярное обновление программного обеспечения – это важная мера, которую следует принять для предотвращения уязвимостей, используемых злоумышленниками. Обновления содержат исправления ошибок и уязвимостей, обнаруженных разработчиками.

- Использование антивирусного программного обеспечения – это необходимо для борьбы с вредоносным программным обеспечением, таким как вирусы, трояны и черви. Антивирусные программы могут обнаруживать и блокировать угрозы, а также предоставлять систему предупреждений о подозрительной активности.

- Обучение персонала – это важный аспект безопасности сети. Регулярное обучение сотрудников поможет им узнать о существующих угрозах, научиться узнавать их и предотвращать. Это может включать в себя обучение по фишингу, использованию сильных паролей и политикам безопасности.

- Межсетевой экран – это еще один инструмент для защиты от внешних угроз. Он контролирует и фильтрует входящий и исходящий трафик между локальной сетью и внешней сетью.

Применение этих мер поможет повысить безопасность локальной сети и защитить ее от внешних угроз. Регулярное обновление и анализ безопасности сети также очень важны для обнаружения и устранения потенциальных уязвимостей, которые могут быть использованы злоумышленниками.

Работа с серверами

Первая задача серверов - обеспечение доступа к общим ресурсам. С помощью серверов пользователи могут обмениваться информацией, работать с общими файлами и документами.

Вторая задача серверов - обеспечение безопасности сети. Серверы осуществляют контроль доступа, управление пользователями и группами, а также защиту сети от внешних угроз.

Третья задача серверов - обеспечение высокой производительности сети. Серверы выполняют функции маршрутизации и управления интернет-трафиком, позволяя управлять и оптимизировать передачу данных.

Интеграция серверов в локальную сеть позволяет обеспечить стабильную, быструю и безопасную работу сети для всех пользователей. Это позволяет организациям эффективно взаимодействовать, совместно работать и обмениваться информацией.

- Обеспечение доступа к общим ресурсам

- Обеспечение безопасности сети

- Обеспечение высокой производительности сети

Регистрация и аутентификация пользователей

Регистрация пользователей – это процесс создания учетной записи пользователя в системе. Пользователь предоставляет необходимую информацию, такую как уникальное имя пользователя и пароль, для создания своей учетной записи. В результате регистрации пользователь получает возможность доступа к ресурсам системы.

Аутентификация пользователей – это процесс проверки подлинности пользователя. При попытке входа в систему пользователь предоставляет свои учетные данные, и система проверяет их на соответствие данным, сохраненным в базе данных. Если учетные данные верны, пользователь получает доступ к системе, в противном случае доступ отказывается.

Регистрация и аутентификация пользователей позволяют обеспечить безопасность локальной сети, ограничивая доступ только для уполномоченных пользователей. Такая система контроля доступа позволяет предотвратить несанкционированный доступ и повысить общую безопасность сети.

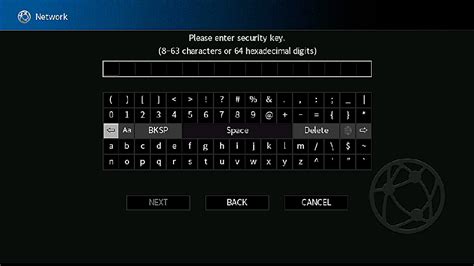

Настройка беспроводного доступа

Для настройки беспроводного доступа необходимо выполнить несколько шагов:

Шаг 1: Войдите в интерфейс администрирования роутера. Для этого откройте веб-браузер и введите IP-адрес роутера в адресной строке. Обычно адрес состоит из четырех чисел, разделенных точками (например, 192.168.0.1). Если вы не знаете IP-адрес своего роутера, проверьте документацию или свяжитесь с поставщиком услуг интернета.

Шаг 2: Перейдите на страницу настроек беспроводной сети. Обычно она называется "Wireless" или "Wi-Fi". На этой странице вы сможете задать имя сети (SSID) и выбрать тип шифрования для обеспечения безопасности подключения.

Шаг 3: Введите желаемое имя сети (SSID). Оно будет отображаться в списке доступных сетей на устройствах, которые нужно подключить. Придумайте уникальное имя, чтобы избежать конфликтов с другими сетями в окружающей области.

Шаг 4: Выберите тип шифрования. Рекомендуется использовать WPA2 или WPA3 для обеспечения наилучшей защиты передачи данных.

Шаг 5: Введите пароль для доступа к беспроводной сети. Сложный пароль должен содержать буквы разного регистра, цифры и специальные символы. Не используйте словарные слова или личную информацию в пароле.

После завершения настройки беспроводного доступа сохраните изменения и перезагрузите роутер. Теперь вы сможете подключать устройства к беспроводной сети, используя введенное имя сети и пароль.

Примечание: При настройке беспроводного доступа рекомендуется обратить особое внимание на безопасность. Выбирайте сложные пароли и регулярно обновляйте их, чтобы защитить свою сеть от несанкционированного доступа.

Мониторинг сетевой активности

Мониторинг сетевой активности предоставляет возможность анализировать производительность сети, обнаруживать перегрузки и проблемы с пропускной способностью. Также это помогает выявлять аномальную активность, такую как атаки вредоносных программ или несанкционированный доступ к сети. С помощью мониторинга сетевой активности можно обнаружить и предотвратить потенциальные угрозы, прежде чем они приведут к серьезным проблемам.

Мониторинг сетевой активности также позволяет отслеживать использование интернет-трафика внутри сети. Администраторы могут контролировать и ограничивать доступ к определенным ресурсам или сервисам, чтобы повысить безопасность сети и оптимизировать использование ресурсов. Они также могут определить приоритеты для разного типа трафика, чтобы гарантировать высокое качество обслуживания для важных приложений и сервисов.

Таким образом, мониторинг сетевой активности играет важную роль в обеспечении эффективной работы локальной сети. Он позволяет администраторам отслеживать и анализировать трафик, выявлять проблемы и угрозы, контролировать использование интернет-трафика и обеспечивать безопасность сети.

Разработка сетевой инфраструктуры

Одной из важнейших задач в разработке сетевой инфраструктуры является выбор и установка сетевого оборудования. Это может включать в себя маршрутизаторы, коммутаторы, медиаконвертеры и другие устройства, которые обеспечивают передачу данных внутри сети. Кроме того, необходимо установить и настроить сервера, которые обеспечивают доступ к ресурсам сети, таким как файлы и принтеры.

После установки сетевого оборудования необходимо произвести настройку сетевых протоколов и сервисов. Это может включать в себя настройку IP-адресов, DHCP, DNS, VPN и других протоколов, которые обеспечивают связность и удобство работы в сети. Кроме того, требуется настроить сервисы, такие как доступ к интернету, электронная почта и другие.

Одним из важнейших аспектов разработки сетевой инфраструктуры является обеспечение безопасности сети. Необходимо установить системы межсетевого экранирования (firewall) для защиты от внешних атак и вредоносного программного обеспечения. Также важно настроить права доступа пользователей к ресурсам сети и решить вопросы безопасности при передаче данных.

Другой важный аспект разработки сетевой инфраструктуры - мониторинг и управление сетью. Необходимо установить системы мониторинга, которые позволяют отслеживать состояние сети, выявлять проблемы и производить анализ использования ресурсов. Это позволяет оперативно реагировать на проблемы и оптимизировать работу сети.

В результате правильной разработки сетевой инфраструктуры можно достичь стабильной и надежной работы локальной сети, обеспечить эффективное использование ресурсов и безопасность передаваемых данных.

Распределение ресурсов в локальной сети

Одним из способов распределения ресурсов в локальной сети является использование сетевого протокола Quality of Service (QoS). QoS позволяет приоритезировать различные типы трафика в сети, устанавливая приоритеты для передачи данных. Например, голосовой или видеотрафик может иметь более высокий приоритет, чем обычные данные, чтобы обеспечить непрерывную связь и высокое качество обслуживания.

Еще одним способом распределения ресурсов в локальной сети является использование полосы пропускания. Полоса пропускания - это количество данных, которое может быть передано через сеть за определенный промежуток времени. Путем установки ограничений на скорость передачи данных для каждого устройства или группы устройств, можно гарантировать, что ни одно устройство не будет монополизировать всю полосу пропускания, что приведет к снижению производительности для остальных устройств.

Также, для эффективного распределения ресурсов в локальной сети, можно использовать устройства с поддержкой механизма автоматического обнаружения и предоставления IP-адресов, таких как Dynamic Host Configuration Protocol (DHCP). DHCP позволяет автоматически назначать IP-адреса устройствам в сети, освобождая администраторов от необходимости ручного назначения и настройки адресов. Это упрощает управление сетью и позволяет эффективно использовать имеющиеся ресурсы.

Распределение ресурсов в локальной сети является важной задачей, поскольку позволяет обеспечить равномерную работу всех устройств, максимальную производительность и качество обслуживания для пользователей.