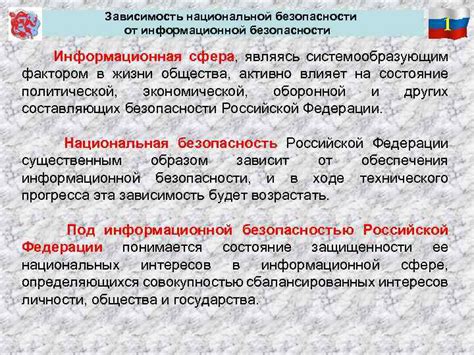

Информационная безопасность является актуальной и важной темой в современном мире, где все больше информации хранится и передается через компьютерные и сетевые системы. От отдельных пользователей до крупных предприятий и государств, все становятся уязвимыми в сфере информационной безопасности.

Однако, вопрос о том, от чего зависит информационная безопасность, не имеет однозначного ответа. Она опирается на множество факторов, которые влияют на уровень защиты информации и систем, используемых для ее обработки.

Во-первых, влияние на информационную безопасность оказывают технические аспекты. Качество и надежность используемых программных и аппаратных средств, системы защиты и мониторинга, а также безопасность сетевых соединений становятся основой решений по обеспечению безопасности информации. Кроме того, регулярные обновления и патчи помогают предотвращать уязвимости и атаки.

Значение информационной безопасности

Информационная безопасность относится к комплексу мер, выполняемых для обеспечения конфиденциальности, целостности и доступности информации. В рамках информационной безопасности осуществляется не только защита от несанкционированного доступа и утечек информации, но и предотвращение кибератак, уязвимостей и других угроз, которые могут нанести ущерб как отдельному лицу, так и организации в целом.

Одними из основных принципов информационной безопасности являются:

- Конфиденциальность - обеспечение доступа к информации только авторизованным пользователям, а также предотвращение несанкционированного ее раскрытия;

- Целостность - защита информации от изменения, повреждения или уничтожения без разрешения владельца;

- Доступность - обеспечение возможности получения информации в нужное время и место;

- Аутентификация - подтверждение личности пользователя или подлинности данных;

- Авторизация - предоставление прав доступа к конкретным данным или ресурсам;

- Невозможность отказа в обслуживании - предотвращение возможности отказа в предоставлении доступа или услуги.

Важным аспектом информационной безопасности также является обучение и повышение культуры использования информационных технологий у пользователей. Независимо от уровня защищенности систем, угрозой может стать неправильное использование или непосредственное действие сотрудников, поэтому важно осознавать возможные риски и соблюдать соответствующие правила безопасности.

В целом, информационная безопасность является неотъемлемой частью современной жизни и бизнес-среды. Без надежной защиты данных невозможно обеспечить место и существование бизнеса, взаимодействие государств и общество в целом. Поэтому уделять внимание и вкладывать ресурсы в обеспечение информационной безопасности становится все более значимым и необходимым.

Роль информационной безопасности в современном мире

Информационная безопасность охватывает широкий спектр мер и инструментов, которые направлены на защиту информации от несанкционированного доступа, а также на обеспечение конфиденциальности, целостности и доступности информационных ресурсов.

Одним из основных аспектов информационной безопасности является защита персональных данных, которые хранятся и обрабатываются в компьютерных системах. В современном мире все больше пользователей и организаций сталкиваются с угрозами, связанными с утечкой личных данных и кражей идентификационной информации. Поэтому защита персональных данных становится важной задачей для организаций и государств.

Также информационная безопасность играет важную роль в защите от кибератак, в которых злоумышленники пытаются получить несанкционированный доступ к информационным системам, украсть данные, провести мошенничество или навредить работе системы. Защита от кибератак требует постоянного мониторинга и обновления систем безопасности, чтобы обнаруживать и предотвращать новые виды угроз.

Важной составляющей информационной безопасности является обеспечение целостности и доступности данных. Целостность означает, что данные должны сохраняться в неизменном виде и не быть подвержены внешним изменениям или повреждениям. Доступность гарантирует, что данные доступны для использования для авторизованных пользователей в нужное время.

В современном мире информационная безопасность становится важной задачей для всех участников общества - от обычных пользователей до предприятий и государств. Поэтому вопросы информационной безопасности должны занимать центральное место в планах и стратегиях различных организаций и государств, чтобы обеспечить защиту информации и минимизировать возможные угрозы.

Виды угроз информационной безопасности

Информационная безопасность стремится обеспечить защиту данных и ресурсов от различных угроз и атак. Важно понимать, что угрозы информационной безопасности постоянно развиваются, поэтому необходимо постоянно обновлять и усовершенствовать системы защиты.

Виды угроз информационной безопасности могут быть различными и зависят от сферы применения. Рассмотрим наиболее распространенные типы угроз, с которыми сталкиваются информационные системы:

- Вирусы и вредоносное ПО: Это программы, созданные для внедрения в систему и нанесения ущерба. Они могут украсть данные, повредить программное обеспечение или использовать ресурсы компьютера для своих нужд.

- Фишинг: Это метод мошенничества, при котором злоумышленник выдает себя за надежную организацию и пытается получить доступ к конфиденциальной информации путем обмана пользователя.

- Спам и флуд: Это массовая рассылка нежелательной информации или отправка большого количества запросов на сервер, что может вызвать его перегрузку и отказ в обслуживании.

- Социальная инженерия: Это метод взлома, при котором злоумышленник манипулирует людьми, чтобы получить доступ к системе или конфиденциальной информации.

- DDoS-атаки: Это атаки на сервер, в результате которых он перегружается и перестает обслуживать законных пользователей.

- Утечка данных: Это случайная или умышленная потеря или разглашение конфиденциальной информации.

- Недостатки в системе: Это ошибки или неполадки в программном обеспечении или оборудовании, которые могут использоваться злоумышленниками для атаки на систему.

Для борьбы с угрозами информационной безопасности необходимо применять комплексный подход. Это включает в себя использование антивирусного программного обеспечения, фаерволов, системы обнаружения вторжений, регулярное обновление и обслуживание программного и аппаратного обеспечения, а также обучение пользователей основам безопасного поведения в сети.

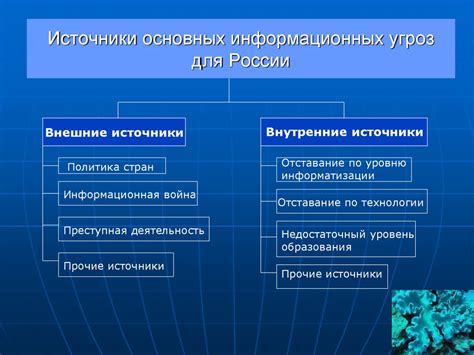

Источники уязвимостей информационной безопасности

Информационная безопасность неразрывно связана с обеспечением защиты информации и систем от угроз различного рода. Источники уязвимостей информационной безопасности могут быть разнообразными и включать в себя следующие аспекты:

- Человеческий фактор

Одним из главных источников уязвимостей является человеческий фактор. Невнимательность, нежелание соблюдать правила безопасности, ошибки в работе с информацией - все это может привести к возникновению уязвимостей в системе. Например, неправильное использование паролей, передача конфиденциальной информации по незащищенным каналам связи, отсутствие обучения сотрудников правилам безопасности - все это создает возможности для злоумышленников получить несанкционированный доступ к данным.

- Необновленное программное обеспечение

Необновленное программное обеспечение, включая операционные системы и приложения, является одним из наиболее распространенных источников уязвимостей. Злоумышленники могут использовать известные уязвимости в программном обеспечении, чтобы получить доступ к системам и данных. Поэтому регулярные обновления программного обеспечения, установка патчей, исправляющих обнаруженные уязвимости, являются важной составляющей обеспечения информационной безопасности.

- Сетевые уязвимости

Сетевые уязвимости могут стать источником угроз для информационной безопасности. Несоблюдение правил конфигурации сетей, неправильная установка и настройка сетевого оборудования, отсутствие механизмов контроля доступа и защиты сетевого трафика - все это может привести к возникновению уязвимостей, которые могут быть использованы для несанкционированного доступа к информации.

- Физические угрозы

Физические угрозы также могут стать источником уязвимостей информационной безопасности. Например, несанкционированный доступ к серверным комнатам, кража или повреждение оборудования - все это может привести к нарушению конфиденциальности и целостности данных. Уязвимости, связанные с физической безопасностью, требуют контроля над доступом к помещениям, резервного копирования данных и защиты оборудования.

- Социальная инженерия

Социальная инженерия представляет собой методы манипулирования и обмана людей с целью получения конфиденциальной информации или несанкционированного доступа к системам. Злоумышленники могут использовать приемы психологического воздействия или маскируются под доверенное лицо, чтобы получить доступ к защищенной информации. Осведомленность сотрудников о методах социальной инженерии и обучение им правилам безопасности могут помочь предотвратить успешные атаки.

Учитывая разнообразие источников уязвимостей информационной безопасности, необходимо усиливать меры защиты и применять комплексный подход к обеспечению безопасности информации и систем.

Меры по обеспечению информационной безопасности

Информационная безопасность играет важную роль в современном мире, так как все больше и больше информации хранится и обрабатывается цифровыми средствами. Для обеспечения безопасности информации необходимо применять специальные меры и технические решения.

Одной из основных мер является использование паролей и аутентификации. Пароли должны быть достаточно сложными и уникальными для каждого аккаунта. Также важно регулярно менять пароли и не использовать один и тот же пароль для разных аккаунтов. Дополнительными методами аутентификации могут быть использование биометрических данных или двухфакторной аутентификации.

Ограничение доступа к информации является еще одной важной мерой. Каждый пользователь должен иметь доступ только к той информации, которая необходима для выполнения его рабочих обязанностей. Это достигается путем установки прав доступа и ролей пользователей.

Защита информации от внешних угроз таких как вредоносные программы и хакерские атаки является также важной мерой по обеспечению информационной безопасности. Для этого необходимо использовать антивирусные программы, программы защиты и фаерволы. Также важно обновлять программное обеспечение и операционную систему, чтобы заполнить уязвимости и исправить ошибки.

| Мера | Описание |

|---|---|

| Резервное копирование данных | Регулярное создание резервных копий данных помогает защитить информацию от потери или повреждения. |

| Обучение сотрудников | Все сотрудники должны быть ознакомлены с правилами безопасности и знать, как предотвратить угрозы информационной безопасности. |

| Мониторинг и анализ | Постоянный мониторинг и анализ системы позволяют быстро обнаружить и предотвратить возможные угрозы безопасности. |

В целом, обеспечение информационной безопасности требует комплексного подхода, который включает в себя технические, организационные и правовые меры. Вся организация должна работать вместе, чтобы обеспечить безопасность информации и защититься от возможных угроз.