Кабинет информатики – это место, где каждый день происходят загадочные и опасные действия, о которых нам обычно не расскажут. Здесь тают в воздухе тайные секреты, которые хранятся в бесконечных просторах компьютерных систем. В это недоступное для обычных смертных пространство проникают только отважные исследователи, которые готовы погрузиться в мир пикселей и байтов.

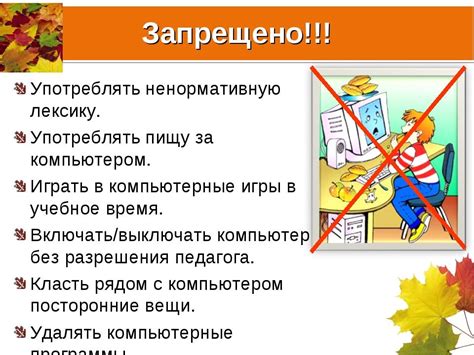

Но даже при открытии двери кабинета информатики, не все секреты этого места раскроются перед глазами непосвященных. Здесь торжествует строгая дисциплина, которая запрещает нам даже допустить мысль о том, что скрывается за запертой дверью. И тем не менее, в кабинете информатики существуют запретные действия, результаты которых могут потрясти самую суть нашего существования в цифровом мире.

Одним из таких запретных действий является взлом компьютерных систем. Зная слабое звено в защите, хакеры могут получить доступ к самым сокровенным данным и контролировать найти владельца компьютера. Рецепты, фотографии, финансовые данные - ничто не устоит перед искусными руками хакера. Взлом компьютерных систем - это нарушение законов и конфиденциальности, которое может привести к непредсказуемым последствиям. Потеря данных или утечка личной информации - результаты запретных действий в кабинете информатики, о которых мы не расскажут.

Запрещенные действия в кабинете информатики, о которых нам не расскажут

| Запрещенное действие | Причина запрета |

|---|---|

| Пользование чужими учетными данными | Нарушение приватности и безопасности информации |

| Установка и запуск нелегального программного обеспечения | Нарушение авторских прав и возможные проблемы с безопасностью |

| Попытка взлома компьютерных систем | Незаконное получение доступа к данным и нарушение безопасности |

| Физическое повреждение оборудования | Потеря функциональности и возможные затраты на ремонт |

| Распространение неподобающего контента | Нарушение этики и создание негативного рабочего/учебного окружения |

Эти запрещенные действия имеют серьезные последствия и могут привести к непредсказуемым проблемам. Поэтому, каждый студент должен быть внимательным и ответственным пользователем компьютерной техники и соблюдать правила использования кабинета информатики.

В случае заметных нарушений, администрация имеет право применить соответствующие меры дисциплинарного воздействия, включая ограничение доступа к информационным ресурсам либо временное исключение из учебного заведения.

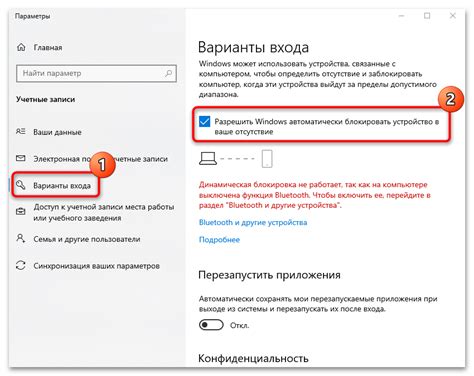

Слишком строгая настройка безопасности

Когда дело касается безопасности в сфере информационных технологий, строгость всегда востребована. Однако, некоторые методы защиты могут стать слишком каверкантными и создать трудности для пользователей.

Одним из примеров слишком строгой настройки безопасности может быть запрет на установку любого программного обеспечения, кроме того, которое утверждено администратором. Хотя такой подход может минимизировать риск установки вредоносных программ, он также ограничивает возможности пользователей для работы с необходимыми инструментами и программами.

Другим примером является запрет на доступ к Интернету. В некоторых случаях, администраторы отключают доступ к Интернету в кабинете информатики, чтобы предотвратить потенциальные угрозы безопасности. Однако, такая строгая политика может стать препятствием для обучения и получения доступа к актуальной информации, ресурсам и образовательным материалам, которые доступны в Интернете.

Также, слишком строгая настройка безопасности может требовать частого и непосредственного контроля администратора, что может быть затруднительно и неэффективно. Некоторые действия и операции могут быть заблокированы из-за превентивных мер безопасности, что может замедлить работу и создать неудобства для пользователей.

Управление безопасностью в информационных технологиях представляет собой сложный баланс между защитой и доступностью. Хотя строгие настройки могут быть полезными для минимизации рисков, важно соблюдать разумность и обеспечивать удобство работы пользователей.

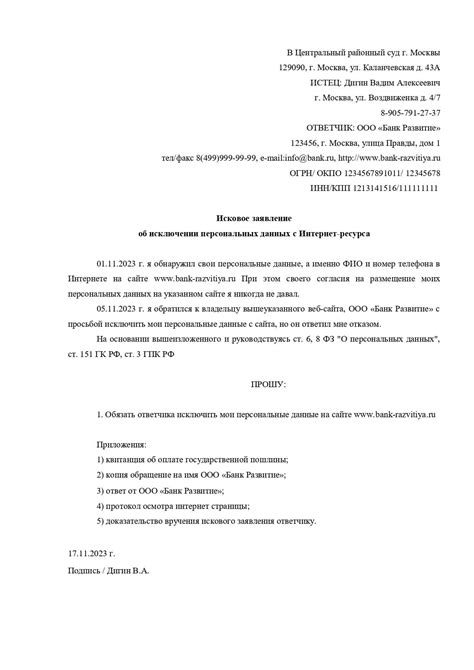

Разглашение персональных данных

Персональные данные включают в себя информацию, которая относится к отдельному лицу и может быть использована для его идентификации, такую как ФИО, адрес, номер телефона, адрес электронной почты и другие.

Разглашение персональных данных без согласия человека может привести к серьезным последствиям, включая утечку конфиденциальной информации и возможное нарушение доверия клиентов и партнеров. Поэтому очень важно соблюдать конфиденциальность персональных данных и не разглашать их.

Нарушение законодательства в области персональных данных может повлечь за собой юридические последствия вплоть до уголовной ответственности.

Важно! В кабинете информатики следует соблюдать правила безопасности и обеспечивать конфиденциальность персональных данных всех пользователей.

Не допускайте случайного или умышленного разглашения персональных данных, будьте ответственными и держите их в тайне!

Незаконное использование программного обеспечения

Однако не все пользователи соблюдают законы в отношении использования ПО.

Некоторые из незаконных действий включают следующие:

1. Пиратство ПО. Это незаконное копирование или распространение программного обеспечения без разрешения автора. Пиратство ПО причиняет ущерб разработчикам и правообладателям, а также может повлечь юридические последствия для нарушителя.

2. Взлом программного обеспечения. Взлом программного обеспечения заключается в обходе ограничений, установленных разработчиком, чтобы получить несанкционированный доступ к функциональности или функциям, доступным только в платной версии программы. Взлом программного обеспечения является нарушением авторских прав и может повлечь юридические последствия.

3. Использование легальной лицензии на ПО для нескольких пользователей. Когда одна копия программного обеспечения используется несколькими пользователями, это также является нарушением авторских прав. Каждый пользователь должен иметь отдельную лицензию на программное обеспечение.

Если вы столкнулись с незаконным использованием программного обеспечения или нарушением авторских прав, следует обратиться к правоохранительным органам или обратиться к юристу, чтобы разобраться в ситуации и защитить свои права.

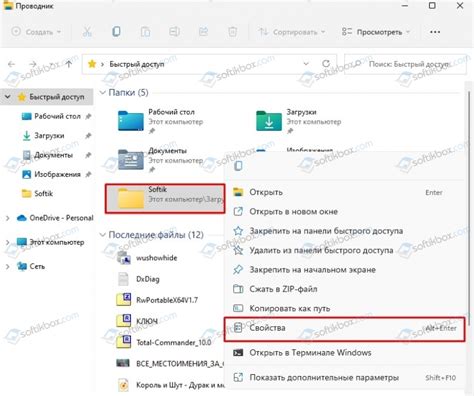

Несанкционированный доступ к чужим файлам

Следующие действия считаются запретными:

- Попытка взлома аккаунта другого пользователя.

- Подбор пароля с целью получения доступа к чужим файлам.

- Использование специального программного обеспечения для взлома паролей или обхода системы защиты.

- Подключение съемных носителей или внешних устройств без разрешения учителя.

Несанкционированный доступ к чужим файлам является нарушением личной приватности и может привести к утечке конфиденциальной информации. Кроме того, такие действия нарушают доверие между пользователями и могут повлечь за собой дисциплинарные меры.

В случае обнаружения подобного нарушения следует незамедлительно сообщить об этом преподавателю или администратору системы, чтобы принять меры предосторожности и решить данную проблему.

Установка и использование запрещенного контента

Кабинет информатики предоставляет уникальные возможности для обучения и исследований в области информационных технологий. Однако неконтролируемое использование компьютера может привести к негативным последствиям, особенно в случае установки и использования запрещенного контента.

Запрещенный контент включает в себя материалы, которые нарушают авторские права, распространяют нелегальное программное обеспечение или содержат вредоносные программы, такие как вирусы, трояны и шпионское ПО.

| Действие | Последствие |

|---|---|

| Установка пиратского программного обеспечения | Нарушение законодательства об авторских правах, возможность заражения компьютера вредоносными программами |

| Скачивание незаконного контента (фильмы, музыку, игры) | Распространение нелегального материала, возможность привлечения к ответственности |

| Посещение запрещенных веб-ресурсов | Риск заражения компьютера вирусами или получения доступа к личным данным |

Для предотвращения использования запрещенного контента в кабинете информатики необходимо установить соответствующие системы фильтрации и мониторинга. Это поможет защитить пользователей от негативных последствий и обеспечить безопасное использование компьютерных ресурсов.

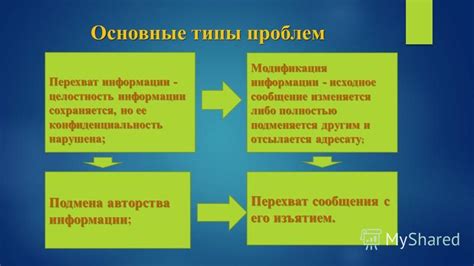

Подмена и подделка информации

В кабинете информатики крайне неприемлемо совершать действия, связанные с подменой и подделкой информации. Это может привести к серьезным последствиям, как для самого информационного хранилища, так и для пользователей.

Основными запретными действиями являются:

- Подмена фото- и видеоматериалов. Любая попытка искажения и подделки графических данных может привести к негативным последствиям, включая распространение ложной информации.

- Подделка документов и отчетов. Изменение содержания документов может привести к серьезным проблемам при дальнейшей обработке и использовании информации.

- Подмена сетевых запросов. Манипулирование сетевыми запросами может привести к несанкционированному доступу к системе, а также к различным атакам на информационную инфраструктуру.

- Создание фальшивых учетных записей. Фальшивые учетные записи могут быть использованы для проникновения в систему, получения несанкционированного доступа к данным или просто для распространения вредоносного контента.

- Изменение содержания веб-страниц. Любые изменения на веб-страницах могут вызвать путаницу и введение в заблуждение пользователей, а также привести к распространению недостоверной информации.

Использование подмены и подделки информации является серьезным нарушением этики и может повлечь за собой юридические последствия, включая уголовную ответственность. При работе в кабинете информатики все действия должны быть направлены на поддержание целостности и конфиденциальности данных.

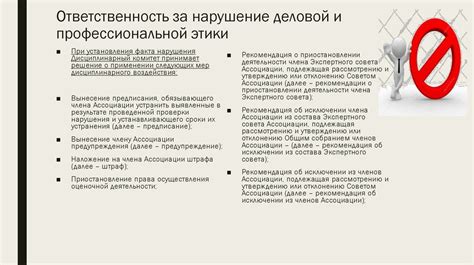

Нарушение правил этики при работе с информацией

Нарушение правил этики при работе с информацией может включать следующие запретные действия: |

|

Данные запретные действия не только являются этическими нарушениями, но и могут привести к юридическим последствиям. Нарушение правил этики при работе с информацией может привести к утечке конфиденциальных данных, личной информации клиентов или нарушению законов о защите персональных данных. Чтобы предотвратить нарушение правил этики при работе с информацией, необходимо следовать действующим правилам и политикам компании, сохранять конфиденциальность информации и соблюдать принципы ответственности и доверия. Эффективная работа с информацией требует не только технических знаний, но и сознательного соблюдения этических принципов. |