Шифры являются одним из основных инструментов в области криптографии. Они позволяют защитить информацию путем преобразования ее в неразборчивый вид. Существует несколько типов шифров, среди которых наиболее распространены потоковые и блочные шифры.

Потоковые шифры выполняют шифрование данных непрерывно, постепенно обрабатывая отдельные биты входного сообщения и генерируя последовательность псевдослучайных чисел, которые комбинируются с битами сообщения для получения зашифрованного результата. Они обычно быстрее в работе, поскольку производят шифрование "в реальном времени", то есть бит за битом. Однако потоковые шифры могут быть более уязвимыми к различным атакам и могут быть менее безопасными по сравнению с блочными шифрами.

Блочные шифры, в отличие от потоковых, обрабатывают входные данные блоками фиксированного размера. Эти блоки затем шифруются с помощью определенных алгоритмов и ключей. Блочные шифры обеспечивают более высокую степень безопасности, поскольку обработка блоков данных происходит независимо. Однако блочные шифры могут работать медленнее, так как процесс шифрования выполняется для каждого блока соответствующего размера. Кроме того, вследствие использования блоков, остается последний блок, который может иметь ненужные данные, что может привести к потере информации.

Что такое потоковые и блочные шифры?

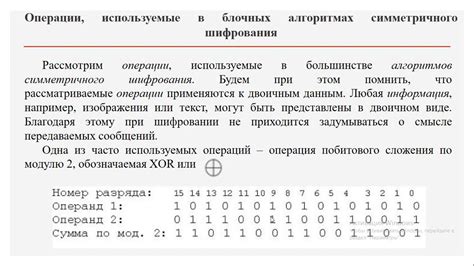

Потоковые шифры работают с данными побитово или по битовым группам. Они обрабатывают данные последовательно, по одному биту или группе битов за раз. Потоковые шифры генерируют последовательность псевдослучайных битов, которая затем комбинируется с исходными данными с использованием операции XOR.

Блочные шифры, напротив, обрабатывают данные блоками фиксированного размера. Исходные данные разделяются на блоки, которые затем обрабатываются независимо друг от друга. Блочные шифры осуществляют многократное применение некоторого фиксированного алгоритма шифрования к каждому блоку данных.

Преимуществом потоковых шифров является их высокая скорость обработки данных. Они шифруют данные непрерывно и не требуют ожидания, пока весь блок будет обработан. Блочные шифры, с другой стороны, обрабатывают данные покрупнее, что делает их более устойчивыми к некоторым атакам, таким как криптоанализ по частоте.

Выбор между потоковыми и блочными шифрами зависит от конкретных требований и условий использования. Потоковые шифры обычно используются в системах, которым важна высокая скорость передачи данных, таких как стриминговое видео или VoIP. Блочные шифры обычно предпочтительнее в случаях, когда требуется более высокая надежность защиты данных и возможность обратимого преобразования.

Как работают потоковые шифры?

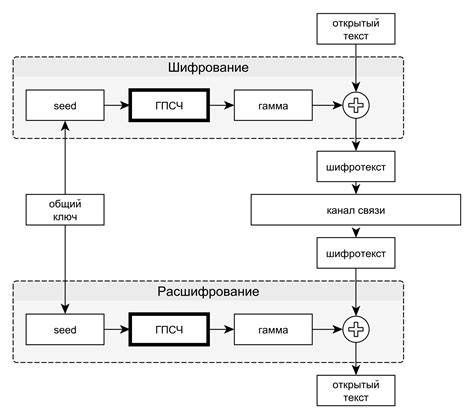

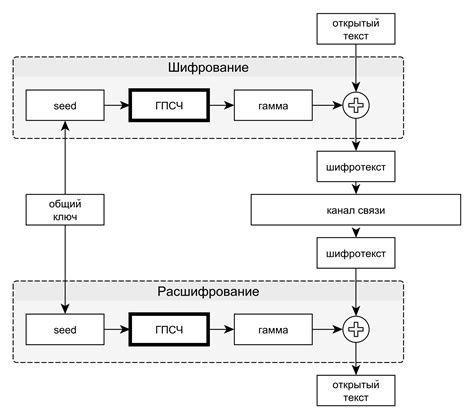

Основной принцип работы потоковых шифров заключается в использовании ключа для генерации псевдослучайной последовательности бит, которая затем комбинируется с открытым текстом для создания зашифрованного сообщения. Генерацией псевдослучайной последовательности занимается генератор псевдослучайных чисел (ПСЧ), который является важной частью потокового шифра.

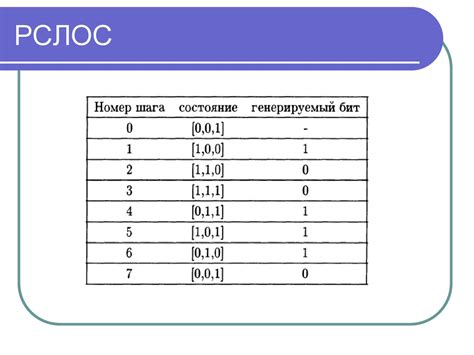

Генератор псевдослучайных чисел может быть основан на различных алгоритмах, таких как линейные обратные связи сдвиговых регистров (LFSR), генератор Мерсенна и других. Он получает входной ключ и начальное значение, и затем генерирует последовательность бит, которые используются для шифрования данных.

При шифровании потоковым шифром каждый байт открытого текста комбинируется с соответствующим байтом из псевдослучайной последовательности с использованием операции XOR. Результатом операции XOR является зашифрованный байт. Зашифрованный байт затем передается по сети или сохраняется на диске.

При расшифровании данные проходят через тот же процесс, но с использованием того же ключа и начального значения для генератора псевдослучайных чисел. Псевдослучайная последовательность, сгенерированная генератором, комбинируется с зашифрованными байтами снова с помощью операции XOR, исходя из чего получается открытый текст.

Важно отметить, что безопасность потоковых шифров зависит от криптографической стойкости используемого генератора псевдослучайных чисел и ключа. Если ключ или последовательность псевдослучайных чисел предсказуемы, то зашифрованные данные могут быть легко восстановлены злоумышленником.

Как работают блочные шифры?

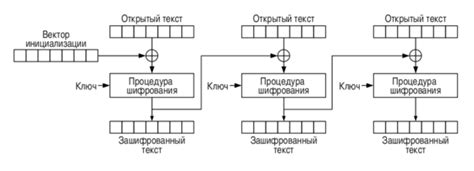

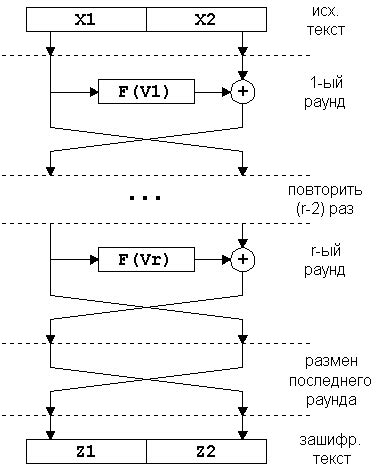

Перед началом шифрования блочные шифры требуют наличия ключа шифрования, который задает правила преобразования данных. Каждая операция шифрования блока включает применение нескольких раундов преобразования, каждый из которых состоит из нескольких шагов.

Процесс шифрования начинается с разбиения входных данных на блоки фиксированного размера, например 64 или 128 бит. Затем каждый блок проходит через несколько раундов, состоящих из нескольких шагов преобразования. В каждом раунде блок сочетается с ключем шифрования, что приводит к изменению данных блока.

В ходе каждого раунда блочного шифра осуществляются операции, такие как замена байтов, перестановка или смешивание данных. Комбинация этих операций обеспечивает сложность алгоритма и повышает стойкость к взлому.

После завершения всех раундов шифрования каждый блок объединяется в шифрованный поток данных. На этом этапе шифрование блока завершается, и результат передается дальше для дешифрования или хранения.

Размер блока и количество раундов, а также алгоритмы, используемые в блочном шифре, определяют его криптографическую стойкость и производительность.

Размер блока в блочных шифрах

В блочных шифрах размер блока может быть различным, но наиболее распространенными являются блоки размером 64 бита (8 байт) и 128 бит (16 байт). От выбранного размера блока зависит безопасность и скорость работы шифра.

Больший размер блока в блочном шифре позволяет обрабатывать больше данных за один шифрованный/дешифрованный блок, что повышает скорость работы. Однако, при большом размере блока может возникнуть проблема с возможностью обработки огромного количества данных, так как память и вычислительные ресурсы могут быть ограничены.

Меньший размер блока в блочном шифре может обеспечить более высокую степень безопасности, так как изменение одного бита входного блока приведет к изменению всех битов выходного блока. Однако, меньший размер блока может привести к некоторой потере производительности, так как требуется больше операций шифрования/дешифрования для обработки всего объема данных.

Итак, выбор размера блока в блочном шифре зависит от требуемой скорости работы, безопасности и ограничений вычислительных ресурсов.

Ключевые различия между потоковыми и блочными шифрами

Потоковые шифры:

1. Используются для шифрования данных по одному биту или одному символу в определенный момент времени.

2. Обрабатывают данные путем применения операции побитового исключающего ИЛИ (XOR) к каждому биту данных и биту ключа.

3. Генерируют псевдослучайную последовательность из ключа, которая затем используется для шифрования и расшифрования данных.

4. Шифрование выполняется непрерывно и поток данных проходит через шифр одним потоком.

5. Требуют меньше ресурсов для шифрования, поскольку работают с побитовыми операциями.

6. Могут быть уязвимы к атакам, таким как атаки на известный текст и атаки на текст с выбранными шифротекстами.

Блочные шифры:

1. Шифруют данные блоками определенного фиксированного размера (обычно 64 или 128 бит).

2. Применяются различные алгоритмы блочного шифрования, такие как AES, DES, RSA и другие.

3. Ключи блочного шифра обычно имеют фиксированный размер и применяются к каждому блоку данных.

4. Шифрование каждого блока данных происходит независимо от других блоков данных.

5. Обладают большей стойкостью к различным методам атак, благодаря использованию более сложных алгоритмов.

6. Могут потребовать больше ресурсов для шифрования и расшифрования, особенно при работе с большими объемами данных.

Итак, основные различия между потоковыми и блочными шифрами заключаются в способе обработки данных и ресурсоемкости. Потоковые шифры работают с одним потоком данных и требуют меньше ресурсов, но могут быть уязвимы к определенным атакам. Блочные шифры работают с блоками данных и обладают большей стойкостью, но могут потребовать больше ресурсов для обработки больших объемов данных.

Преимущества потоковых шифров

Потоковые шифры обладают рядом преимуществ, которые делают их привлекательным выбором для защиты информации:

| 1. | Скорость обработки данных. |

| 2. | Потоковые шифры позволяют обрабатывать данные в режиме реального времени, так как они шифруют информацию по одному биту или байту за раз. |

| 3. | Эффективное использование ресурсов. |

| 4. | Потоковые шифры требуют минимального количества дополнительной памяти для работы. |

| 5. | Повышенная безопасность. |

| 6. | Потоковые шифры обеспечивают высокую надежность защиты данных. |

| 7. | Гибкость и простота в использовании. |

| 8. | Потоковые шифры легко настраиваются и могут быть применены в различных системах и устройствах. |

Преимущества блочных шифров

Блочные шифры обладают рядом преимуществ, которые делают их широко применяемыми в современных системах защиты информации. Вот некоторые из них:

1. Высокая степень безопасности:

Блочные шифры обычно обеспечивают высокий уровень безопасности за счет использования сложных алгоритмов и большой длины ключей. Это делает их устойчивыми к атакам криптоанализа, позволяя эффективно защитить конфиденциальные данные.

2. Гибкость:

Блочные шифры могут быть использованы для шифрования как целых файлов, так и отдельных блоков данных. Это позволяет применять их в различных сценариях, включая передачу информации по сети или хранение данных в зашифрованном виде.

3. Возможность параллельной обработки:

Поскольку блочные шифры обрабатывают данные блоками, они могут быть эффективно распараллелены для более быстрой обработки. Это позволяет использовать множество вычислительных ресурсов для шифрования или расшифрования больших объемов данных.

4. Устойчивость к ошибкам:

Блочные шифры имеют возможность обнаруживать ошибки в данных и защищать информацию от повреждений. Это достигается путем добавления дополнительных битов контроля целостности, которые позволяют обнаружить и исправить ошибки передаваемых данных.

В целом, блочные шифры представляют собой мощное средство для защиты информации, обеспечивая высокий уровень безопасности и гибкость в использовании.

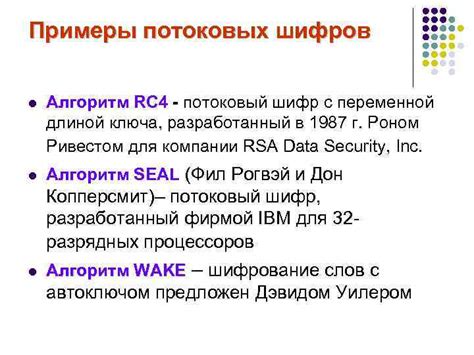

Примеры потоковых шифров

В мире существует несколько известных потоковых шифров, которые используются для защиты конфиденциальной информации. Ниже представлены несколько примеров:

| Название | Описание |

|---|---|

| RC4 | Это один из самых известных потоковых шифров. Он был разработан компанией RSA Data Security в 1987 году и широко применяется в различных протоколах, включая WEP и SSL. |

| Salsa20 | Этот шифр является одним из потоковых шифров, разработанных и применяемых в криптографической библиотеке eSTREAM. Он надежно защищает данные и обладает большой скоростью работы. |

| AES-CTR | Это режим работы алгоритма Advanced Encryption Standard (AES), который использует шифр на основе блоков и преобразует его в потоковый шифр. Он обеспечивает надежную защиту и хорошую производительность. |

| ChaCha20 | Этот шифр является развитием семейства Salsa20. Он представляет собой современный потоковый шифр, который обеспечивает высокий уровень безопасности и высокую скорость работы. |

Каждый из этих шифров имеет свои особенности и применяется в различных областях, где требуется защита данных от несанкционированного доступа.

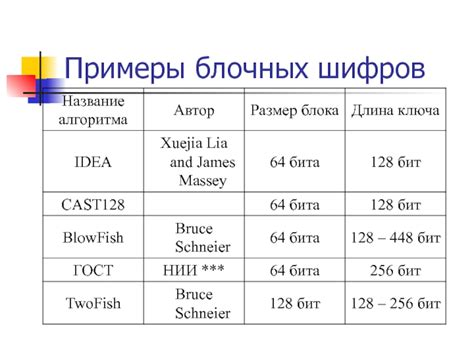

Примеры блочных шифров

DES (Data Encryption Standard)

DES является одним из самых известных блочных шифров. Он использовался с 1977 по 2000 год и был стандартом шифрования, принятым правительством США. DES работает с блоками данных размером 64 бита и использует 56-битный ключ.

AES (Advanced Encryption Standard)

AES является современным блочным шифром, который на сегодняшний день является стандартом для шифрования данных. Он работает с блоками данных размером 128 бит и поддерживает ключи длиной 128, 192 или 256 бит.

Twofish

Twofish является алгоритмом блочного шифрования, разработанным в 1998 году. Он работает с блоками данных размером 128 бит и поддерживает ключи длиной от 128 до 256 бит.

Blowfish

Blowfish является блочным шифром, разработанным в 1993 году. Он работает с переменной длиной блока, от 32 до 448 бит, и поддерживает ключи длиной от 32 до 448 бит.

Triple DES (3DES)

3DES является усиленной версией шифра DES. Вместо одной операции шифрования DES, 3DES применяет операцию шифрования три раза с разными ключами. Он работает с блоками данных размером 64 бита и использует два или три 56-битных ключа.

Как выбрать подходящий шифр для вашей задачи?

- Требования к скорости обработки данных: Если ваша задача требует высокой скорости передачи данных, то потоковые шифры могут быть предпочтительными. Они могут обрабатывать данные поблочно и работают на основе потокового шифрования, что обеспечивает более быструю обработку данных.

- Требования к безопасности: Если безопасность является первостепенной задачей, лучше выбрать блочные шифры. Они предлагают более надежные алгоритмы шифрования и защиты данных. Блочные шифры обрабатывают данные блоками фиксированного размера, что обеспечивает дополнительный уровень безопасности.

- Требования к хранению данных: Если вам нужно хранить данные в зашифрованном виде, то для этой задачи подойдут как потоковые, так и блочные шифры. Выбор зависит от ожидаемого объема данных и требуемой безопасности.

- Область применения: Разные типы шифров имеют различные области применения. Например, потоковые шифры хорошо подходят для шифрования стримовых данных, таких как аудио или видео потоки. Блочные шифры обычно используются для шифрования файлов или сообщений.

Конечный выбор зависит от вашей конкретной задачи и требований к безопасности и производительности. Рекомендуется также учитывать актуальные стандарты и рекомендации в отрасли шифрования данных.